ИТ База знаний

Курс по Asterisk

Полезно

— Узнать IP — адрес компьютера в интернете

— Онлайн генератор устойчивых паролей

— Онлайн калькулятор подсетей

— Калькулятор инсталляции IP — АТС Asterisk

— Руководство администратора FreePBX на русском языке

— Руководство администратора Cisco UCM/CME на русском языке

— Руководство администратора по Linux/Unix

Навигация

Серверные решения

Телефония

FreePBX и Asterisk

Настройка программных телефонов

Корпоративные сети

Протоколы и стандарты

Настройка протокола RIPv2 на оборудовании Cisco

Легкий способ поднять маршрутизацию

2 минуты чтения

Настройка RIPv2 (Routing Information Protocol v2) — крайне простой процесс и состоит из трех шагов:

Онлайн курс по Кибербезопасности

Изучи хакерский майндсет и научись защищать свою инфраструктуру! Самые важные и актуальные знания, которые помогут не только войти в ИБ, но и понять реальное положение дел в индустрии

- включения протокола глобальной командой router rip

- сменой версии протокола на вторую version 2

- выбор сетей, которые протокол будет «вещать», для чего используется команда(ы) network ;

Первые две команды очевидны, но последняя команда требует объяснения: с помощью network вы указываете интерфейсы, которые будут участвовать в процессе маршрутизации. Данная команда берет классовую сеть как параметр и включает RIP на соответствующих интерфейсах.

Пример настройки RIPv2

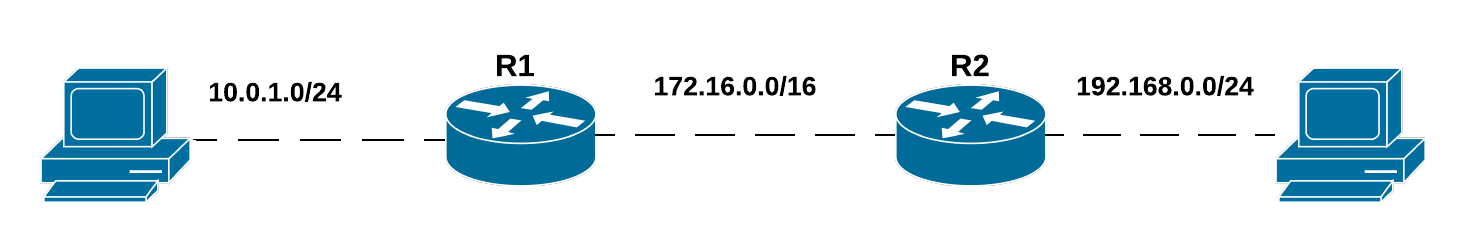

В нашей топологии у маршрутизаторов R1 и R2 есть напрямую подключенные подсети.

Нам нужно включить данные подсети в процесс динамической маршрутизации RIP. Для этого нам сначала нужно включить RIP на обоих маршрутизаторах и затем «вещать» данные сети с помощью команды network. На маршрутизаторе R1 переходим в глобальный режим конфигурации и вводим следующие команды:

Немного пояснений – сначала мы включаем протокол динамической маршрутизации, затем меняем версию на вторую, затем используем команду network 10.0.0.0 для включения интерфейса Fa0/1 на маршрутизаторе R1. Как мы уже говорили, команда network берет классовую сеть, так что каждый интерфейс с подсетью, начинающейся на 10 будет добавлен в RIP процесс. К примеру, если на другом интерфейсе будет адрес 10.1.0.1, то он тоже будет добавлен в процесс маршрутизации. Также нам необходимо соединить два маршрутизатора в RIP, для этого добавляем еще одну команду network – с адресом 172.16.0.0

IP-адреса начинающиеся на 10, по умолчанию принадлежат к классу «А» и имеют стандартную маску подсети 255.0.0.0.

На R2 настройка выглядит похожей, только с другой подсетью – т.к к маршрутизатору R2 напрямую подключена подсеть 192.168.0.0.

Как проверить таблицу маршрутизации?

Для проверки, необходимо ввести команду show ip route — вы должны увидеть подсеть 192.168.0.0/24 на R1 и подсеть 10.0.0.0/24 на R2 отмеченных буквой R – то есть это RIP маршрут. Также там будет видна административная дистанция и метрика для данного маршрута.

Административная дистанция – это некая степень доверия к протоколу, и у RIP данный показатель равен 120. В качестве метрики у RIP выступает число хопов между подсетями.

Онлайн курс по Кибербезопасности

Изучи хакерский майндсет и научись защищать свою инфраструктуру! Самые важные и актуальные знания, которые помогут не только войти в ИБ, но и понять реальное положение дел в индустрии

Источник

Урок 29. Настройка протокола RIP на маршрутизаторе Cisco

Попробуем настроить протокол RIP в сети

Настройка очень простая. Достаточно ввести всего лишь 2 команды. Настроим его на маршрутизаторе A:

Router_A(config)# router rip

Теперь надо указать какие сети он будет анонсировать (то есть объявлять соседям)

Router_A(config-router)# network 189.0.0.0

Router_A(config-router)# network 56.10.10.0

То же самое проделаем и с остальными маршрутизаторами. И на этом все. Протокол RIP настроен и сеть прекрасно работает.

Маршрутизатор, на котором запущен RIP рассылает обновления по адресу 255.255.255.255 на UDP порт 520

Кроме того, протокол является классовым, то есть не передает по сети маски переменной длины (VLSM). То есть, если у нас имеется сеть 10.1.1.0/30, то маршрутизатор анонсирует сеть 10.0.0.0/8 — классовую сеть А.

Просмотр сведений о работе протокола

Посмотрим результат работы протокола — проверим таблицу маршрутизации:

Router_A# show ip route

Так как протокол является классовым, то в таблице мы видим адреса сети с классовой маской.

Чтобы увидеть значения таймеров, а также версию протокола выполни

Router_A# show ip protocols

Чтобы увидеть сам процесс рассылки обновления достаточно выполнить:

Router# debug ip rip

Однако в данном режиме работы нагружается процессор, поэтому лучше использовать данную команду только для поиска неисправностей в работе маршрутизатора.

RIPv2 является улучшенной версией протокола RIP. Основные отличия протокола от предыдущей версии:

- Рассылка обновлений по многоадресному принципу (multicast) вместо широковещательной. Рассылка осуществляется по адресу 224.0.0.9. Принцип многоадресной рассылки основан на том, что только определенная группа устройств принимает и обрабатывает обновления, то есть только маршрутизаторы, на которых запущен RIP. Данный принцип можно сравнить с подпиской газеты или журнала. Например, возьмем многоквартирный дом, в котором только 10 квартир подписаны на еженедельную рассылку журнала. То есть журнал получат только те, кто хочет его почитать, а не все соседи сразу.

- Бесклассовый протокол, то есть поддерживает передачу масок в обновлениях.

- Аутентификация анонсирований. То есть маршрутизатор может принимать обновления только от авторизованных соседей. Достигается это с помощью установки паролей.

Чтобы включить протокол достаточно ввести команды:

Router(config)# router rip

Router(config-router)# version 2

Настройка стандартного маршрута

Возьмем сеть предприятия, представленную на рисунке

Только один маршрутизатор имеет выход в интернет. Все остальные маршрутизаторы выходят в интернет через него. Обычно между маршрутизаторами провайдера и клиента не настраивается протокол маршрутизации. Вместо этого используют маршрут по умолчанию или просто шлюз по умолчанию.

Причин тому несколько:

- Нет смысла нагружать локальные маршрутизаторы маршрутными таблицами провайдера. Это приведет к растрате ресурсов локальных маршрутизаторов.

- Кроме того, небезопасно и нерационально рассылать провайдеру информацию о локальной сети.

- Так как имеется всего лишь один выход во внешнюю сеть, то гораздо проще объявить всем локальным маршрутизаторам, чтобы пересылали запросы в неизвестную сеть через пограничный маршрутизатор.

Имеется 2 способа для установки стандартного маршрута по умолчанию.

В пограничном маршрутизаторе выполни команду:

Router(config)# ip route 0.0.0.0. 0.0.0.0 100.1.1.1

Мы просто указали “нулевую” сеть и “нулевую” маску. Как мы уже знаем это означает любая сеть с любой маской.

Теперь посмотрим на таблицу маршрутизации:

Мы видим статический маршрут и шлюз последней надежды (gateway of last resort). Теперь любая сеть будет доступна для данного маршрутизатора.

Попробуем выполнить команду PING с других маршрутизаторов, чтобы узнать о доступности сети провайдера. PING не будет работать, так как у нас не установлен стандартный маршрут на остальных маршрутизаторах, то есть они ничего не знают о о данном маршруте. Поэтому его необходимо объявить.Для этого на пограничном маршрутизаторе выполни:

Router_A(config-rip)# default-information originate

Данная команда заставляет маршрутизатор объявлять о стандартном маршруте в своих объявлениях. Посмотрим таблицу в каждом маршрутизаторе и выполним PING:

Удалим предыдущий статический маршрут:

Router_A(config)# no ip route 0.0.0.0 0.0.0.0 100.1.1.1

Теперь снова создадим статический путь:

Router_A(config)# ip route 100.1.1.0 255.255.255.252 100.1.1.1

Укажем маршрутизатору стандартный путь:

Router_A(config)# ip default-network 100.0.0.0

При выполнении данной команды необходимо указывать классовую сеть. Теперь взглянем на таблицу:

Так как команду default-information originate никто не отменял, то остальные маршрутизаторы тоже узнают об этом маршруте

В принципе ничего не изменилось, таблица такая же как и при первом способе.

Следует иметь в виду, что команда работает только в том случае, если маршрутизатор уже имеет маршрут к указанной сети.

Анонсирование подключенных сетей

Попробуем теперь выполнить PING с компьютера PC 1 на компьютер PC 4. Результат будет не успешным.

Посмотрим на таблицу в каждом маршрутизаторе

В них отсутствует запись о подключенных сетях соседей 172.16.1.0 и 172.16.2.0. То есть эти сети не анонсируются протоколом RIP.

Чтобы исправить ситуацию можно, конечно, включить RIP и на интерфейсах FastEthernet 0/0, но это нецелесообразно, так как сеть будет загружена ненужными объявлениями протокола.

Но есть способ получше. Достаточно просто объявить всем маршрутизаторам о имеющихся подключенных сетях:

Router(config-rip)# redistribute connected

В данном случае PING работает, однако иногда его работа может быть нестабильна.

В чем же причина?

Маршрутизатор A является транзитным, поэтому повнимательнее посмотрим на его таблицу маршрутов

Вместо адресов 172.16.1.0 и 172.16.2.0 там всего лишь один адрес 172.16.0.0, который указывает на 2 разных интерфейса. В этом и заключается проблема. Протокол автоматически осуществляет суммирование похожих адресов (вспомни VLSM).

Кстати, таблица маршрутизации маршрутизаторов В и С не изменилась, однако PING на другие компьютеры более или менее работает. В чем причина?

Во-первых, у этих маршрутизаторов есть маршрут по умолчанию, то есть маршрутизатор А.

Во-вторых, маршрутизатор А благодаря технологии Split Horizont не отправит суммированный IP адрес своим же соседям, так как они уже имеют такой адрес. Кроме того, даже если бы маршрутизатор А и отправил обновления о суммированном адресе, то это бы все равно никак не повлияло на маршрутизаторы В и С.

Автосуммирование функция полезная, но в данном случае она только мешает.

Отключим ее и посмотрим, что произойдет:

Router_A(router-rip)# no auto-summary

Теперь все в порядке:

В протоколе версии 2 была реализована возможность для авторизации поступающих обновлений от соседних маршрутизаторов. Сделано это для повышения безопасности, а также для фильтрации обновлений старой версии RIP.

Существуют 2 режима авторизации:

- с установкой пароля открытым текстом.

- с использованием хэша MD5.

Для начала разберемся в чем же отличия этих двух вариантов.

На обоих маршрутизаторах настраивается один и тот же пароль. Однако в первом случае пароль передается между маршрутизаторами по сети открытым текстом (то есть не шифрованный) и может быть легко раскрыт любым сниффером

Во втором случае пароль по сети вообще не передается. Вместо этого оба маршрутизатора на основе специального алгоритма (хэш-функции) и пароля генерируют последовательность, которая называется цифровым отпечатком или просто хэш, которая затем сравнивается соседним маршрутизатором

Второй способ гораздо безопаснее первого, однако его легко можно взломать с помощью специальным программ.

Для настройки авторизации необходимо установить цепочку ключей, которые будут содержать пароли. Для повышения безопасности можно настроить “срок действия” каждого пароля:

Router(config)# key chain название_цепочки

Router(config-keychain)# key номер

Router(config-keychain-key)# key-string пароль

Теперь на интерфейсе, на котором запущен RIP, включаем аутентификацию. Для этого мы указываем созданную цепочку ключей:

Router(config-if)# ip rip authentication mode (text | MD5)

Router(config-if)#ip rip authentication key-chain название_цепочки

Для того, чтобы посмотреть какие ключи настроены выполни:

Источник

Протокол RIP в Cisco Packet Tracer

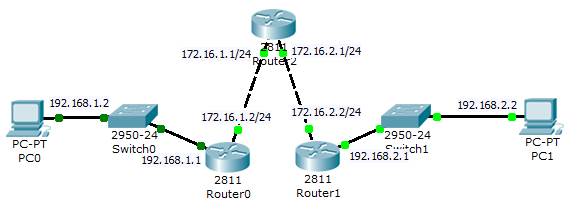

Рисунок 1. Сеть для динамической маршрутизации

На рисунке 1 показана сеть, для которой будут применены протоколы маршрутизации. Очевидно, что к коммутаторам Switch0 и Switch1 можно добавить еще несколько компьютеров, не делая никаких дополнительных настроек в маршрутизаторах. PC0 имеет IP 192.168.1.2 (маска 255.255.255.0), шлюзом по умолчанию является интерфейс FastEthernet0/0 маршрутизатора Router0 с IP 192.168.1.1. Если подключить к Switсh0 другие компьютеры, то им можно давать адреса 192.168.1.x, где x – число от 3 и до 254. Аналогично организована и подсеть Router1 – PC1 с IP, маршрутизатора – 192.168.2.1, компьютера – 192.168.2.2. Для интерфейсов FastEthernet0/1 маршрутизаторов Router0 и Router1 выделены IP адреса 172.16.1.2/24 и 172.16.2.2/24 соответственно. Маршрутизатор Router2 имеет адреса интерфейсов 172.16.1.1/24 и 172.16.2.1/24.

Таким образом, для того, если отправить пакет от PC0 до PC1, ему потребуется пройти несколько подсетей – 192.168.1.0, 172.16.1.0, 172.16.2.0 и 192.168.2.0. Если зайти с рабочего стола PC0 в командную строку (command promt) можно ввести команду tracert (trace route – трассировка маршрута), можно посмотреть, как будут идти пакеты.До настройки маршрутизации пакеты не могут уйти дальше шлюза, как показано на рисунке 2.

Рисунок 2. Трассировка маршрута до настройки маршрутизации

Протокол RIP довольно прост в конфигурировании. Для того чтобы сконфигурировать протокол, необходимо задать адреса подсетей, анонсируемых маршрутизатором.

Настройка маршрутизатора Router0:

%SYS-5-CONFIG_I: Configured from console by console

Настройка маршрутизатора Router1:

Enter configuration commands, one per line. End with CNTL/Z.

%SYS-5-CONFIG_I: Configured from console by console

Настройка маршрутизатора Router2:

Enter configuration commands, one per line. End with CNTL/Z.

%SYS-5-CONFIG_I: Configured from console by console

Теперь протокол RIP на маршрутизаторе настроен, запустим снова команду tracert на PC0, ее результат показан на рисунке 3.

Рисунок 3. Трассировка маршрута после настройки маршрутизации

В нашем примере существует всего один маршрут, добавим в сеть еще один, для того, чтобы удостовериться, что протокол ищет путь с наименьшим числом переходов.

Рисунок 4. Добавление в маршрутизатор дополнительного интерфейса

Зайдем в физические настройки маршрутизатора Router0, как показано на рисунке 2.3.4, добавим интерфейс “NM-1FETX” как показано на рисунке. Добавление возможно в выключенный маршрутизатор. Теперь заходим в конфигурацию, появился новый интерфейс FastEthernet1/0. Этому интерфейсу присвоим IP-адрес 10.0.0.1. Аналогично настроим маршрутизатор Router1 и соединим сеть, как показано на рисунке 5.

Рисунок 5. Новые настройки сети.

Поскольку мы выключали маршрутизаторы, их настройки сбросились. Протокол RIP быстрее настроить через графический интерфейс, для этого в Config выбираем Routing RIP, как показано на рисунке 6 и вводим нужные нам сети.Аналогично настраиваем Router1.

Рисунок 6. Настройка протокола RIP через графический интерфейс.

Теперь протокол выбрал более короткий маршрут, как показано на рисунке 7.

Рисунок 7. Новый маршрут.

Варианты лабораторных работ

· В задании дан рисунок – сеть, которую вы должны построить в Cisco Packet Tracer и ip-адреса компьютеров и других устройств, входящих в сеть.

· Адреса для маршрутизаторов предлагается придумать самостоятельно, для подсетей между маршрутизаторами можно использовать диапазон 10.0.0.0/8.

· Перед тем, как начать конфигурировать протоколы, постройте саму сеть, некоторые маршрутизаторы потребуют дополнительных портов – добавьте их.

· Настройте протокол RIP на всех маршрутизаторах. Вы должны уметь делать это и через графический интерфейс и (это более важно) с помощью команд CLI. Конечная цель – чтобы любой компьютер вашей сети мог отправить пакет с помощью команды ping или tracert на любой другой компьютер вашей сети.

· В отчете проиллюстрируйте как процесс работы (настройка компьютеров и маршрутизаторов, команды CLI) так и ее результат — (команды ping и трассировка). Не обязательно иллюстрировать отправку сообщений с каждого компьютера на каждый (для, например 5 компьютеров это довольно много).

· Совет: проверку связей между компьютерами можно сделать и без команды ping (гораздо быстрее). Для этого найдите в Cisco Packet Tracer кнопку

На компьютерах настроить следующие IP-адреса:

На компьютерах настроить следующие IP-адреса:

Источник