- Как настроить VPN с Cisco

- Настройка собственного Cisco VPN Server

- Как настроить Cisco AnyConnect VPN

- Создание соединения

- ИТ База знаний

- Полезно

- Навигация

- Серверные решения

- Телефония

- Корпоративные сети

- Настройка Site-To-Site IPSec VPN на Cisco

- Требования к IPSec VPN

- Настройка ISAKMP (IKE) — ISAKMP Phase 1

- Настройка SSL VPN на Cisco Router

Как настроить VPN с Cisco

Название Cisco является синонимом сетевого оборудования и телекоммуникационного оборудования в глобальном масштабе. Это одно из самых узнаваемых имен большинства корпоративных маршрутизаторов и значительная часть используемых сегодня магистральных интернет-маршрутизаторов.

Компания также предоставляет приложение Cisco AnyConnect , которое используется во многих колледжах и университетах, а также на разных предприятиях по всему миру.

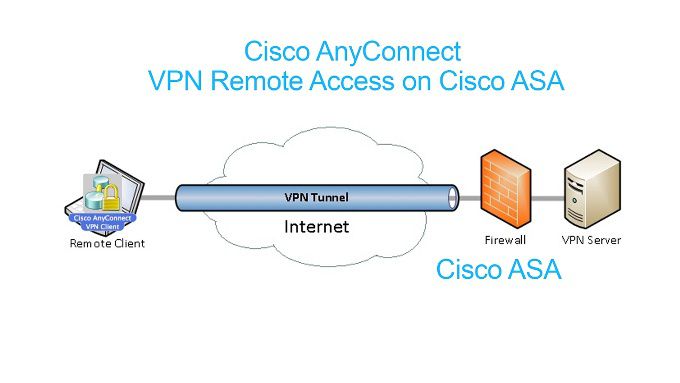

Cisco AnyConnect — это приложение, которое предоставляет пользователям высокозащищенный доступ к корпоративной сети с любого устройства, в любое время и в любом месте. Приложение включает в себя базовый клиент для установки на все ваши устройства и Adaptive Security Appliance (ASA).

Эти устройства Cisco ASA включают в себя брандмауэр, антивирус, спам-фильтр, VPN-сервер, устройство SSL-сертификата, а также множество дополнительных встроенных функций.

Все, что заключено в одном устройстве, — это отличный способ защитить свой бизнес, не создавая головной боли для ИТ-отдела. Именно из-за этого решения «одно устройство защищает все» использование ASA стало настолько популярным.

Настройка виртуальной частной сети (VPN) значительно расширит возможности вашего бизнеса по поддержке удаленных сотрудников и обеспечит безопасный доступ к вашей сети с любого клиента через Интернет.

В этой статье будут рассмотрены основы того, как вы можете настроить VPN для своей организации и подключиться к ней с помощью Cisco AnyConnect.

Настройка собственного Cisco VPN Server

Поскольку мы будем использовать устройство безопасности ASA, вы можете использовать Cisco Adaptive Security Device Manager (ASDM) для настройки параметров VPN, а также других функций, таких как правила межсетевого экрана и параметры преобразования сетевых адресов (NAT).

Существует три ключевых аспекта VPN-соединения: идентификация, шифрование и туннелирование. У каждого есть определенный набор стандартов, чтобы все это работало вместе.

Во-первых, вам понадобится способ идентифицировать и проверить удаленного пользователя. Это означает, что ваши пользователи должны будут пройти аутентификацию в базе данных авторизованных пользователей и получить все необходимые права доступа. Вы можете использовать сертификаты для установления личности или создания набора политик аутентификации, авторизации и учета (AAA) либо локально, либо на отдельном сервере.

Далее вы захотите зашифровать весь трафик между сервером и клиентом и установить уровень шифрования. Чем выше уровень шифрования, тем сложнее будет получить к нему доступ, но это также приведет к увеличению издержек при расшифровке.

Наконец, туннель должен быть установлен. Вы можете настроить сервер для настройки политик, которые указывают пользователям на конкретные сети в вашей организации.

Вполне возможно, что у вашей Cisco VPN может быть настройка по умолчанию, называемая Easy VPN, которая позволит вам создать единую группу с общими характеристиками. Эта функция позволит пользователям, которые хотят получить доступ к серверу, использовать только предварительный общий ключ, а также имя пользователя и пароль для аутентификации.

Как настроить Cisco AnyConnect VPN

Когда дело доходит до настройки Cisco AnyConnect VPN, подход будет зависеть от устройства, на котором вы его устанавливаете. Однако после установки настройка очень проста.

Получить Cisco AnyConnect так же просто, как перейти на веб-сайт Cisco и загрузить его. Хотя, если вы используете приложение для подключения к колледжу или сети вашего работодателя, они должны предоставить вам ссылку. То же самое можно сказать, если вы являетесь работодателем, поскольку вам нужно будет предоставить ссылку.

Вам потребуется логин для подключения к VPN через Cisco AnyConnect. Подключение к сети колледжа или компании? Сотрудники отдела кадров или ИТ-службы должны были предоставить эту информацию заранее. Без входа в систему вы не сможете подключиться к VPN.

Если вы настраиваете свою собственную Cisco VPN, первое, что вам нужно сделать, — это загрузить клиент Cisco AnyConnect VPN и установить его на свое устройство с помощью файла InstallAnyConnect.exe .

Следуйте инструкциям мастера настройки и выберите OK, когда дойдете до конца. Проверьте подлинность установки, если требуется, и затем выберите Готово после завершения.

Этот метод установки предназначен для ОС Windows. Другие операционные системы, вероятно, будут использовать другой установщик.

Создание соединения

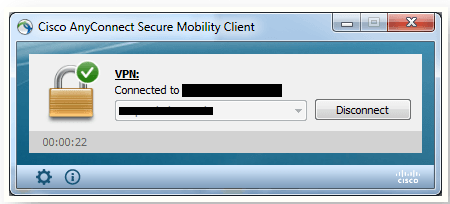

После установки Cisco AnyConnect VPN вы и другие пользователи можете подключаться к VPN в любое время, если у вас есть данные для входа.

Установить соединение очень просто. Все, что вам нужно сделать, это запустить приложение с вашего устройства, войти в сеть, предоставить данные для входа в систему, нажать кнопку «Подключиться» , и соединение будет установлено.

Настройка 2FA в вашей VPN — статья на другой день. Однако для некоторых других сетей, к которым вы хотите подключиться, может потребоваться двухфакторная аутентификация. Вам нужно будет получить код, который, вероятно, предоставлен вашей службой поддержки персонала или ИТ-службой, и ввести его в новом окне 2FA при появлении соответствующего запроса.

Источник

ИТ База знаний

Курс по Asterisk

Полезно

— Узнать IP — адрес компьютера в интернете

— Онлайн генератор устойчивых паролей

— Онлайн калькулятор подсетей

— Калькулятор инсталляции IP — АТС Asterisk

— Руководство администратора FreePBX на русском языке

— Руководство администратора Cisco UCM/CME на русском языке

— Руководство администратора по Linux/Unix

Навигация

Серверные решения

Телефония

FreePBX и Asterisk

Настройка программных телефонов

Корпоративные сети

Протоколы и стандарты

Настройка Site-To-Site IPSec VPN на Cisco

Защищенный туннель между офисами

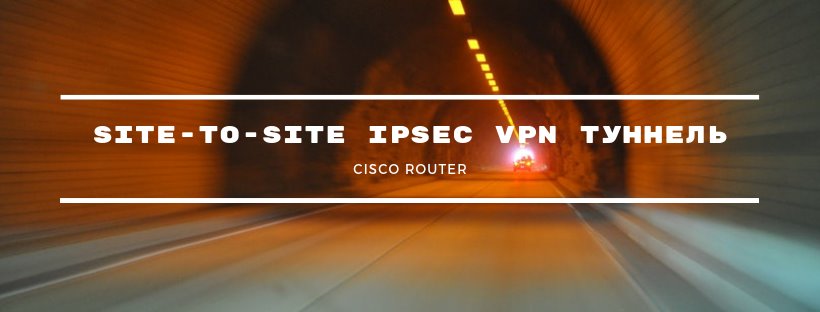

Привет! Сегодня мы расскажем про то как настроить Site-To-Site IPSec VPN туннель между роутерами Cisco. Такие VPN туннели используются обеспечения безопасной передачи данных, голоса и видео между двумя площадками (например, офисами или филиалами). Туннель VPN создается через общедоступную сеть интернет и шифруется с использованием ряда продвинутых алгоритмов шифрования, чтобы обеспечить конфиденциальность данных, передаваемых между двумя площадками.

Полный курс по Сетевым Технологиям

В курсе тебя ждет концентрат ТОП 15 навыков, которые обязан знать ведущий инженер или senior Network Operation Engineer

В этой статье будет показано, как настроить и настроить два маршрутизатора Cisco для создания постоянного безопасного туннеля VPN типа «сеть-сеть» через Интернет с использованием протокола IP Security (IPSec) . В рамках статьи мы предполагаем, что оба маршрутизатора Cisco имеют статический публичный IP-адрес.

ISAKMP (Internet Security Association and and Key Management Protocol) и IPSec необходимы для построения и шифрования VPN-туннеля. ISAKMP, также называемый IKE (Internet Key Exchange) , является протоколом согласования (negotiation protocol), который позволяет двум хостам договариваться о том, как создать сопоставление безопасности IPsec. Согласование ISAKMP состоит из двух этапов: фаза 1 и фаза 2.

Во время фазы 1 создается первый туннель, который защищает последующие сообщения согласования ISAKMP. Во время фазы 2 создается туннель, который защищает данные. Затем в игру вступает IPSec для шифрования данных с использованием алгоритмов шифрования и предоставляющий аутентификацию, шифрование и защиту от повторного воспроизведения.

Требования к IPSec VPN

Чтобы упростить понимание настройки разделим его на две части:

- Настройка ISAKMP (Фаза 1 ISAKMP)

- Настройка IPSec (Фаза 2 ISAKMP, ACL, Crypto MAP)

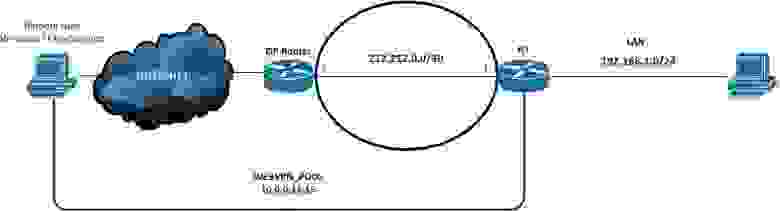

Делать будем на примере, который показан на схеме – два филиала, оба маршрутизатора филиалов подключаются к Интернету и имеют статический IP-адрес, назначенный их провайдером. Площадка №1 имеет внутреннею подсеть 10.10.10.0/24, а площадка №2 имеет подсеть 20.20.20.0/24. Цель состоит в том, чтобы безопасно соединить обе сети LAN и обеспечить полную связь между ними без каких-либо ограничений.

Настройка ISAKMP (IKE) — ISAKMP Phase 1

IKE нужен только для установления SA (Security Association) для IPsec. Прежде чем он сможет это сделать, IKE должен согласовать отношение SA (ISAKMP SA) с одноранговым узлом (peer).

Начнем с настройки маршрутизатора R1 первой площадки. Первым шагом является настройка политики ISAKMP Phase 1:

Приведенные выше команды означают следующее:

- 3DES — метод шифрования, который будет использоваться на этапе 1

- MD5 — алгоритм хеширования

- Pre-Share — использование предварительного общего ключа (PSK) в качестве метода проверки подлинности

- Group 2 — группа Диффи-Хеллмана, которая будет использоваться

- 86400 — время жизни ключа сеанса. Выражается либо в килобайтах (сколько трафика должно пройти до смены ключа), либо в секундах. Значение установлено по умолчанию.

Мы должны отметить, что политика ISAKMP Phase 1 определяется глобально. Это означает, что если у нас есть пять разных удаленных площадок и настроено пять разных политик ISAKMP Phase 1 (по одной для каждого удаленного маршрутизатора), то, когда наш маршрутизатор пытается согласовать VPN-туннель с каждой площадкой, он отправит все пять политик и будет использовать первое совпадение, которое принято обоими сторонами.

Далее мы собираемся определить Pre-Shared ключ для аутентификации с нашим партнером (маршрутизатором R2) с помощью следующей команды:

Pre-Shared ключ партнера установлен на merionet, а его публичный IP-адрес — 1.1.1.2. Каждый раз, когда R1 пытается установить VPN-туннель с R2 (1.1.1.2), будет использоваться этот ключ.

Настройка IPSec – 4 простых шага

Для настройки IPSec нам нужно сделать следующее:

- Создать расширенный ACL

- Создать IPSec Transform

- Создать криптографическую карту (Crypto Map)

- Применить криптографическую карту к общедоступному (public) интерфейсу

Давайте рассмотрим каждый из вышеперечисленных шагов.

Шаг 1: Создаем расширенный ACL

Нам нужно создать расширенный access-list (про настройку Extended ACL можно прочесть в этой статье) и в нем определить какой траффик мы хотим пропускать через VPN-туннель. В этом примере это будет трафик из одной сети в другую с 10.10.10.0/24 по 20.20.20.0/24. Иногда такие списки называют crypto access-list или interesting traffic access-list.

Шаг 2: Создаем IPSec Transform

Следующим шагом является создание набора преобразования (Transform Set), используемого для защиты наших данных. Мы назвали его TS.

Приведенная выше команда определяет следующее:

- ESP-3DES — метод шифрования

- MD5 — алгоритм хеширования

Шаг 3: Создаем Crypto Map

Crypto Map является последнем этапом нашей настройки и объединяет ранее заданные конфигурации ISAKMP и IPSec:

Мы назвали нашу криптографическую карту CMAP. Тег ipsec-isakmp сообщает маршрутизатору, что эта криптографическая карта является криптографической картой IPsec. Хотя в этой карте (1.1.1.2) объявлен только один пир, существует возможность иметь несколько пиров.

Шаг 4: Применяем криптографическую карту к общедоступному интерфейсу

Последний шаг — применить криптографическую карту к интерфейсу маршрутизатора, через который выходит траффик. Здесь исходящим интерфейсом является FastEthernet 0/1.

Обратите внимание, что интерфейсу можно назначить только одну криптокарту.

Как только мы применим криптографическую карту к интерфейсу, мы получаем сообщение от маршрутизатора, подтверждающее, что isakmp включен: “ISAKMP is ON”.

На этом этапе мы завершили настройку IPSec VPN на маршрутизаторе Площадки 1.

Теперь перейдем к маршрутизатору Площадки 2 для завершения настройки VPN. Настройки для R2 идентичны, с отличиями лишь в IP-адресах пиров и ACL.

Трансляция сетевых адресов (NAT) и VPN-туннели IPSec

В реальной схеме трансляция сетевых адресов (NAT), скорее всего, будет настроена для предоставления доступа в интернет внутренним хостам. При настройке VPN-туннеля типа «Site-To-Site» обязательно нужно указать маршрутизатору не выполнять NAT (deny NAT) для пакетов, предназначенных для удаленной сети VPN.

Это легко сделать, вставив оператор deny в начало списков доступа NAT, как показано ниже:

Для первого маршрутизатора:

Для второго маршрутизатора:

Инициализация и проверка VPN-туннеля IPSec

К этому моменту мы завершили нашу настройку, и VPN-туннель готов к запуску. Чтобы инициировать VPN-туннель, нам нужно заставить один пакет пройти через VPN, и этого можно достичь, отправив эхо-запрос от одного маршрутизатора к другому:

Первое эхо-сообщение icmp (ping) получило тайм-аут, но остальные получили ответ, как и ожидалось. Время, необходимое для запуска VPN-туннеля, иногда превышает 2 секунды, что приводит к истечению времени ожидания первого пинга.

Чтобы проверить VPN-туннель, используйте команду show crypto session:

Готово! Мы только что успешно подняли Site-To-Site IPSEC VPN туннель между двумя маршрутизаторами Cisco!

Онлайн курс по Кибербезопасности

Изучи хакерский майндсет и научись защищать свою инфраструктуру! Самые важные и актуальные знания, которые помогут не только войти в ИБ, но и понять реальное положение дел в индустрии

Источник

Настройка SSL VPN на Cisco Router

Приветствую, коллеги, хотелось бы описать шаги настройки SSL VPN для Cisco, с описанием некоторых интересных нюансов, встречаемых на практике.

Для реализации схемы, показанной ниже, будем использовать следующее реальное физическое оборудование, также прошу заметить что названия интерфейсов условны и в реализации не применяются (реализовать ssl vpn в unl-eve не удалось, так как ни iol ни vios команды для конфигурирования webvpn не поддерживают):

Cisco 881 (C880DATA-UNIVERSALK9-M 15.2(4)M4)

Windows 7 x64 + AnyConnect 4.4

Для начала, что такое SSL VPN (или WEBVPN) от Cisco. Это своего рода наследник easy vpn или ipsec vpn, который позволяет по протоколу ssl (443 порт) удаленно подключиться к вашей корпоративной или домашней сети. Кроме простоты настройки и относительно «легкого» конфига, самым большим доводом за использование ssl является то, что он использует практически повсеместно «открытый» 443 порт для подключения, т.е. если бы вы, например, использовали ipsec, то необходимо было бы на межсетевом экране или же на граничном роутере открывать isakmp (500) порты, наверняка разрешить nat-t (4500), и еще вдобавок разрешить трафик esp, тогда как в случае с ssl подключение проходит по 443 порту, который в большинстве своем разрешен для хостов. Кроме этого не надо на стороне клиента производить каких либо настроек, удаленному пользователю достаточно знать всего лишь внешний ip или dns имя роутера, а также логин и пароль для входа (при использовании easyvpn помимо вышеперечисленного нужен pre-share ключ, а также наименование client configuration group).

Настройка:

1. Для начала необходимо активировать лицензию на роутере, в нашем случае используется cisco 881 c ios 15.2(4), для ознакомительной активации на 60 дней вводим след. команду в privilege режиме:

После чего соглашаемся с лицензионным соглашением.

2. Далее копируем дистрибутив any connect на роутер любым удобным способом(копирование лучше производить в заранее созданную директорию webvpn, так как если просто скопировать в корень flash, то при установке создастся копия файла установки в той же директории, соответственно займет больше места на flash) и устанавливаем его:

3. Включаем aaa (необходим, чтобы указать authentication list на нашем Web шлюзе (webvpn gateway)), заводим локальных пользователей (логин и пароль, которые здесь указываем необходимы для подключения к порталу из интернета, по типу внешнийадресроутера) и активируем https сервер:

4. Генерируем RSA ключи, создаем trustpoint и затем генерируем самоподписанный сертификат:

5. Настраиваем пул адресов, который будет выдаваться клиентам и создаем WebVPN Gateway, для команды ip interface вместо интерфейса можно указать непосредственно ip адрес командой ip address **** port 443:

6. Далее создаем и привязываем к нашему gateway так называемый webvpn context, в котором указаваем ранее созданный auth list, максимальное кол-во подключаемых пользователей, а также приветствие отображаемое при входе на портал через браузер(команда inservice в этом и предыдущем шаге активирует webvpn gateway и context):

7. Там же в конфигурации webvpn context создаем policy group, в которой задаем наш пул адресов, указываем какой трафик от клиентов будет заворачиваться в туннель (в нашем случае, когда destination у клиентов будут сети 192.168.1.0 /24 или 172.16.1.0/24 в таблице маршрутизации на клиентах появятся соответствующие записи только для этих двух сетей, указывающие на то, что этот трафик будет уходить в шифрованный туннель), команда functions svc-enabled указывает, что удаленный пользователь может подключаться с помощью самостоятельно установленного клиента anyconnect, т.е. не надо заходить через браузер:

8. Если у нас на внешнем интерфейсе висит ACL, то необходимо дописать правило:

В итоге запускаем на нашем клиенте браузер, вводим внешний адрес нашего роутера 212.212.0.1 и видим приглашение:

Осталось ввести логин пароль и установить соединение, на этом бы все, но есть один нюанс.

Если обратиться к нашей схеме, то сеть 192.168.1.0/24, та самая к которой мы подключаемся, находится за NATом, настройка NAT для роутера R1 следующая:

что произойдет если мы будем пинговать сеть 192.168.1.0 с подключившегося по vpn клиента(клиент получил адрес 10.0.0.12)? Пакеты от него зашифрованными будут уходить на R1, тот в свою очередь создает ответ с destination 10.0.0.12 и смотрит в таблицу маршрутизации:

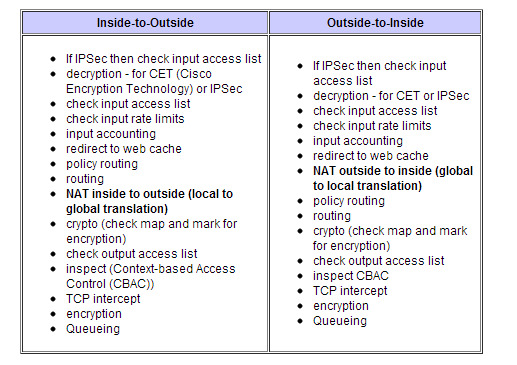

Т.е. пакеты уходят с интерфейса dialer 1, а согласно вот этой замечательной таблице порядка операций над трафиком

после routing у нас идет NAT, а наше правило nat говорит нам, что наш source заменится на публичный адрес и в таком виде уйдет на клиента, который понятия не имеет о нашем внешнем адресе, следовательно пинг не пройдет и ничего работать не будет, исправляем добавлением следующей команды в acl NAT_POOL:

Источник