- Что такое «Защищенное соединение» и как его включить?

- Особенности протокола безопасности

- Установка защищенного соединения

- Включение https

- Защищенное соединение в Одноклассниках

- Заключение

- Брандмауэр и защита сети с помощью Безопасности Windows

- «Параметры сети»

- Кроме того, на странице брандмауэра & защиты сети:

- Как настроить безопасность подключения

- Как настроить Защиту сети в Windows 10

- Защита сети Защитника Windows

- Групповые политики

- PowerShell

- События функции “Защита сети”

Что такое «Защищенное соединение» и как его включить?

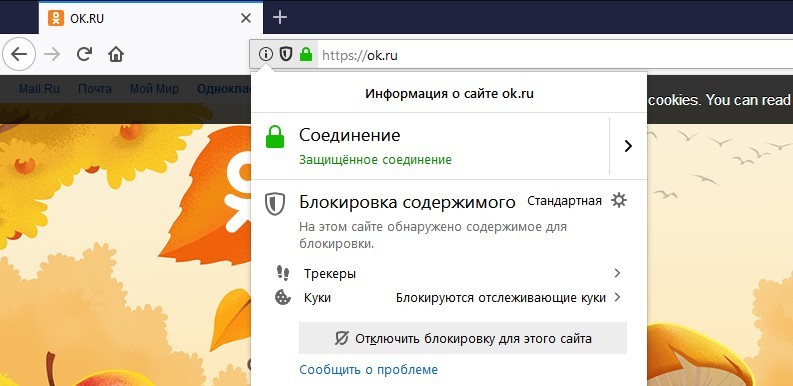

Используя Mozilla Firefox в качестве основного браузера, пользователям на глаза может попасться иконка замка зеленого цвета. Нажав на нее, можно увидеть надпись: «Защищенное соединение». В остальных браузерах эта информация для одних и тех же сайтов тоже присутствует, но называется по-другому: «Безопасное подключение», «Соединение защищено». В статье вы узнаете, что это такое и что значит для вас, как для пользователя.

Особенности протокола безопасности

Итак, что такое защищенное соединение или https, например, в «Одноклассниках» или любом другом сайте? Чтобы можно было передавать данные по сети, придумано и внедрено множество протоколов. Основным, через которые работали и работают сейчас сайты, является http. Придуман он более 20 лет назад, когда компьютеры и инфраструктура сети не позволяла обрабатывать и передавать большие объемы данных. Обмен информации между компьютером пользователя и сервером происходил без шифрования, потому как оно требовало дополнительных вычислительных мощностей и увеличивало размер передаваемого и принимаемого трафика.

Получается, что на каждом участке, сетевом узле, через который проходил незашифрованный трафик, был риск перехвата и чтения ваших данных злоумышленником. Если там стандартная информация о вашем IP-адресе и посылаемый запрос на открытие страницы, то страшного ничего в этом нет. Дело принимало куда более рисковый оборот, если совершается платеж, и серверу передаются данные кредитной карты (номер, дата, CVV2).

Когда период цифровых расчетов достиг популярности, все помешались на безопасности. В конечном счете был разработан протокол https. Последняя буква S (Security) означает «безопасность».

В нем используется шифрование данных, которыми обменивается сервер и браузер пользователя. Так, защищенное соединение позволяет защитить информацию о кредитках, паролях, адресах электронной почты и прочих сведениях. Даже если злоумышленник будет «прослушивать» канал, он не сможет распознать конфиденциальные данные пользователя.

Установка защищенного соединения

Протокол https использует трехуровневую защиту:

- Аутентификация – защищает пользователя от перенаправления на другой сайт или веб-ресурс, если вдруг посылаемые пакеты данных были перехвачены злоумышленниками. Этот параметр дает 100% гарантию попадания на тот сайт, по адресу которого вы перешли.

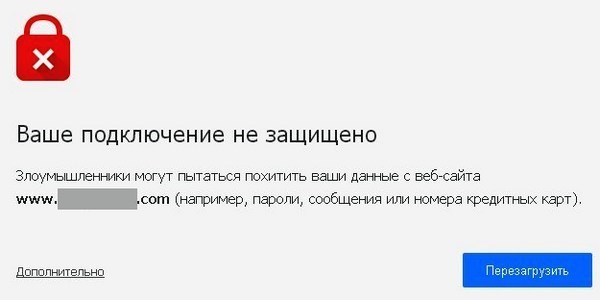

- Сохранность данных – https фиксирует малейшие изменения на сайте. Если же что-то пошло не так, он выдает информацию «Ваше подключение не защищено».

- Шифрование – перед загрузкой страницы с протоколом https происходит обмен ключом шифрования между сайтом и браузером. Дальнейшая информация «гуляет» в сети в зашифрованном виде и только «двое с ключами» имеют к ней доступ.

После перехода на сайт и успешной установки безопасного соединения каждый браузер извещает об этом иконкой в виде замкнутого замка.

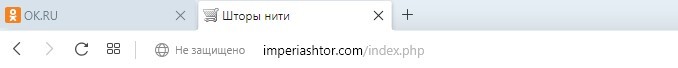

Если же вы попали на сайт, работающий через http-протокол, браузер уведомит, что соединение не защищено. Тогда как же включить безопасное соединение?

Включение https

Дело в том, что от пользователя ничего не зависит. Сайт начинает работать через https после того, как на сервере к доменному имени будет подключен SSL-сертификат. SSL формирует уникальную подпись сайта, которая защищает соединение. Если SSL нет, то и https тоже нет. Это две неотъемлемые составляющие в защите веб-пространства.

Про установку и настройку SSL-сертификата рассказывается в следующем видео:

Защищенное соединение в Одноклассниках

Множество площадок с миллионной аудиторией еще в 2016 году перешли на https. «Одноклассники» не стали исключением. Этот протокол позволяет:

- Защитить передачу паролей при входе в собственный профиль, обезопасив пользователя от взлома.

- Немного ускорить загрузку данных, потому как http трафик не анализируется многочисленными посредниками на стороне провайдера.

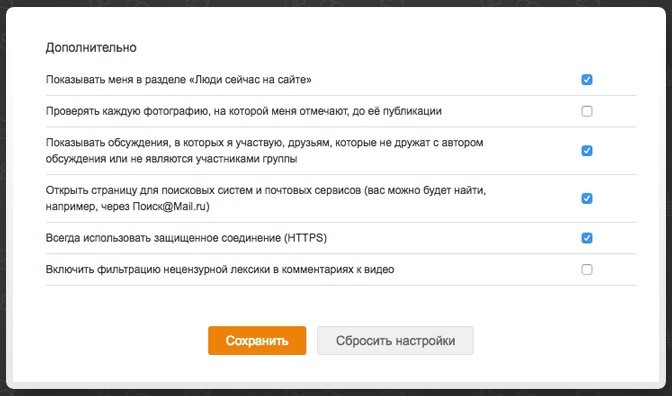

Еще в настройках социальной сети вы можете установить параметр «Всегда использовать защищенное соединение», позволяющий перенаправлять на https даже в том случае, когда в адресной строке прописывается http://ok.ru .

О том, как включить безопасное соединение Вконтакте, рассказывается в следующем видео:

Заключение

Большая часть активных сайтов использует https протоколы для безопасности пользователей. Естественно, не обошлось и без другой стороны медали. Многие сайты вынуждены перейти на защищенный протокол из-за давления поисковых систем. Например, сайт без https обозначается браузером как «Незащищенное соединение» и может потерять позиции в поисковой выдаче, потому как поисковик обозначил его главным фактором ранжирования сайта.

Источник

Брандмауэр и защита сети с помощью Безопасности Windows

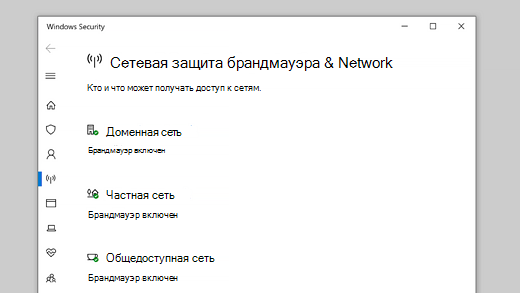

Брандмауэр & защиты сети в Windows Security позволяет просматривать состояние брандмауэра Microsoft Defender и видеть, к каким сетям подключено ваше устройство. Вы можете включить Microsoft Defender брандмауэра и получить доступ к дополнительным Microsoft Defender брандмауэрам для следующих типов сети:

Доменные (рабочие) сети

Частные сети (с обнаружением)

Общедоступные сети (без обнаружения)

Если вы хотите изменить параметр, выберите тип сети, в который вы хотите его ввести.

Вы можете указать, что конкретной сетью, к которую подключается ваше устройство, является частной или открытой. Главное различие заключается в том, разрешено ли другим устройствам в той же сети видеть и, возможно, подключаться к вашему устройству.

Ваша домашняя сеть может быть примером частной сети. В этой сети есть только устройства и устройства, которые принадлежат вашей семье. Поэтому, возможно, у вас все в порядке с тем, что другие устройства могут видеть ваше устройство. Мы называем это «обнаруживаемым», так как всем устройствам в этой сети разрешено «обнаруживать» друг друга.

Однако Wi-Fi в вашем кафе является общедоступным. Большинство других подключенных к ней устройств относятся к посторонним, и вы, вероятно, предпочитаете, чтобы они не могли видеть, подключаться к вашему устройству или «обнаруживать» его.

«Параметры сети»

При выборе одного из трех типов сети вы увидите страницу параметров. Здесь служба безопасности Windows сообщает, к какой из сетей этого типа вы сейчас подключены, если таковые есть. Обычно компьютер будет одновременно подключен только к одной сети.

Кроме того, вы найдете простой ползунок для того, чтобы включать или отключать брандмауэр для этого типа сети.

Важно: Отключение брандмауэра может повысить риск для устройства или данных. Мы рекомендуем оставить его включим, если вам не нужно его полностью отключить.

В разделе Входящие подключения вы найдете один установленный для списка Блок всех входящих подключений, включая те из них, которые находятся в списке разрешенных приложений. При этом брандмауэр Microsoft Defender будет игнорировать список разрешенных приложений и блокировать все. Включение этого приложения повышает уровень безопасности, но может привести к остановке работы некоторых приложений.

Кроме того, на странице брандмауэра & защиты сети:

Разрешить приложение через брандмауэр. Если брандмауэр блокирует приложение, которое вам действительно нужно, вы можете добавить для этого приложения исключение или открыть определенный порт. Дополнительные информацию об этом процессе (и причинах, которые могут не потребоваться) см. в риске, связанных с разрешением приложений через брандмауэр Microsoft Defender.

Устранение неполадок с сетью и Интернетом. Если у вас возникли общие проблемы с сетевым подключением, используйте его для автоматической диагностики и устранения неполадок.

Параметры уведомлений брандмауэра: хотите получать дополнительные уведомления, когда брандмауэр блокирует что-то? Меньше? Ниже вы можете настроить эту настройку.

Дополнительные параметры. Если вы хорошо знаете о параметрах брандмауэра, откроется классическое средство брандмауэра Защитника Windows, с помощью которого можно создавать входящие и исходящие правила, правила безопасности подключений и журналы мониторинга брандмауэра. Большинству пользователей не хочется в это глубоко врывываться; Неправильное добавление, изменение или удаление правил может привести к тому, что система станет более уязвимым, или привести к тому, что некоторые приложения не будут работать.

Восстановление брандмауэра по умолчанию. Если кто-то или другой вошел в параметры брандмауэра Windows, из-за чего что-то не работает должным образом, вы можете восстановить их в том же режиме, что и при первом подстановлении компьютера, всего в два щелчка. Если ваша организация применила какие-либо политики для настройки брандмауэра, они будут повторно применены.

Источник

Как настроить безопасность подключения

Чтобы настроить включение безопасного соединения, выполните следующие действия:

- Откройте главное окно программы.

- В главном окне программы нажмите на кнопку

.

- В раскрывающемся меню выберите пункт Настройки → Умная защита .

- Нажмите на кнопку Настроить .

Откроется окно Умная защита .

- Предлагать включить безопасное соединение на основании рекомендации «Лаборатории Касперского» . Когда вы подключаетесь к незащищенной сети Wi-Fi, программа Kaspersky Secure Connection показывает уведомление и предлагает включить безопасное соединение по рекомендации специалистов «Лаборатории Касперского». Эти правила могут обновляться в автоматическом режиме без уведомления пользователя. Этот вариант выбран по умолчанию.

- Включать безопасное соединение . Программа Kaspersky Secure Connection включает безопасное соединение, когда вы подключаетесь к незащищенной сети Wi-Fi.

- Не реагировать . Программа Kaspersky Secure Connection не показывает уведомление и не включает безопасное соединение, когда вы подключаетесь к незащищенной сети Wi-Fi.

- Сети, не защищенные паролем . Такие сети не могут считаться безопасными. Программа всегда включает безопасное соединение при подключении к таким сетям. Эту настройку нельзя изменить.

- Сети со слабым шифрованием данных . Такие сети могут быть недостаточно защищены в связи со слабым шифрованием передаваемых данных. Установите этот флажок, если вы хотите, чтобы программа включала безопасное соединение при подключении к сетям со слабым шифрованием.

- Сети с распространенным названием . Злоумышленникам проще подобрать пароль к сетям с популярными названиями, поэтому такие сети могут быть уязвимы. Установите этот флажок, если вы хотите, чтобы программа включала безопасное соединение при подключении к сетям с распространенным названием.

- Сети с включенным протоколом WPS . WPS является упрощенным протоколом для создания беспроводных сетей, однако такие сети не могут считаться защищенными. Установите этот флажок, если вы хотите, чтобы программа включала безопасное соединение при подключении к сетям с включенным протоколом WPS.

- Публичные сети . Публичные сети Wi-Fi могут стать жертвой злоумышленников, так как к ним подключается большое количество людей. Часто такие сети имеют простой пароль, который легко запомнить, но так же легко взломать. Установите этот флажок, если вы хотите, чтобы программа включала безопасное соединение при подключении к публичным сетям.

Безопасное соединение может кратковременно выключаться в следующих ситуациях:

- при плохом качестве связи;

- при смене виртуального сервера;

- при подключении к другой сети;

- при роуминге между сетями Wi-Fi или точками доступа.

В начало

Источник

Как настроить Защиту сети в Windows 10

Защита сети — новая функции безопасности Защитника Windows, впервые представленная в Windows 10 Fall Creators Update.

Данный компонент расширяет возможности фильтра SmartScreen Защитника Windows за счет блокировки исходящего трафика (HTTP и HTTPS) при подключении к ресурсам с низкой репутацией.

Данная функция является частью Exploit Guard Защитника Windows. Чтобы функция работала, должен быть включен Защитник Windows, и должна быть активна защита реального времени.

Защита сети Защитника Windows

Системные администраторы и обычные пользователи могут управлять функцией “Защита сети” с помощью групповых политик, PowerShell или интерфейса MDM CSP.

Групповые политики

Вы можете настроить функцию “Защита сети” с помощью групповых политик.

Примечание: данный способ подходит для пользователей Windows 10 Pro. Пользователям Windows 10 Домашняя редактор групповых политик недоступен, но можно использовать сторонние решения.

- Нажмите клавишу Windows , введите gpedit.msc и выберите объект, предлагаемый службой поиска Windows.

- Перейдите в Конфигурация компьютера > Административные шаблоны > Компоненты Windows > Антивирусная программа “Защитник Windows” > Exploit Guard в Защитнике Windows > Защита сети.

- Выберите политику “Запретить пользователям и приложениям получать доступ к опасным веб-сайтам” и щелкните по ней дважды.

Вы можете выбрать следующие режимы:

- Блокировать — Защита сети будет блокировать доступ к вредоносным IP-адресам и доменам.

- Выкл (по умолчанию) — аналогично отключению. Защита сети будет неактивна.

- Проверять — блокировка не будет осуществляться, но каждое событие будет записано в журнал событий Windows.

PowerShell

Вы можете использовать PowerShell для настройки компонента “Защита сети”. Доступны следующие команды:

- Set-MpPreference -EnableNetworkProtection Enabled

- Set-MpPreference -EnableNetworkProtection AuditMode

- Set-MpPreference -EnableNetworkProtection Disabled

Нужно запустить командную строку PowerShell с правами администратора.

Для этого нажмите клавишу Windows , введите PowerShell и удерживая клавиши Ctrl + Shift выберите объект PowerShell, предлагаемый службой поиска Windows. В результате будет запущена командная строка PowerShell с повышенными привилегиями.

События функции “Защита сети”

Когда функция активна, система Windows создает записи в журнале событий. Microsoft опубликовала пакет пользовательских представлений для встроенной утилиты “Просмотр событий”.

- Загрузите Exploit Guard Evaluation Package с сайта Microsoft и извлеките его на локальную систему.

- Нажмите на клавишу Windows , введите Просмотр событий и выберите одноименный объект, предлагаемый службой поиска Windows.

- Выберите Действие > Импорт настраиваемого представления.

- Выберите извлеченный файл np-events.xml, чтобы добавить его как пользовательское представление.

- Нажмите ОК на следующем экране.

В пользовательском представлении отображаются следующие события:

- Event 1125 — события режима “Проверить”

- Event 1126 — события режима “Блокировать”

- Event 5007 — изменение настроек.

Источник

.

.