Настройка гостевой сети WiFi на Mikrotik

Оборудование Mikrotik поддерживает возможность создания гостевой беспроводной сети, подключившись к которой пользователь будет изолирован от локальной сети — он получит доступ только к Интернет. Настройку выполним в несколько этапов.

Прежде чем начать, необходимо, чтобы была выполнена базовая настройка роутера.

Создание гостевой сети

Переходим к настройке WiFi интерфейсов:

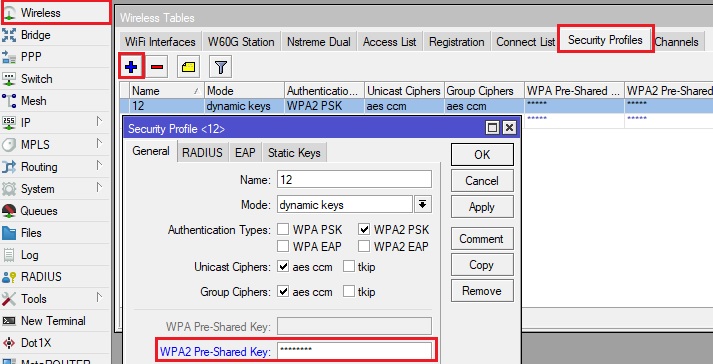

Переходим на вкладку Security Profiles — кликаем по плюсу для создания нового профиля — задаем имя для профиля и настраиваем безопасность:

* в данном примере будет создан профиль с названием profile_wifi_guest; разрешаем только WPA2; задаем ключ безопасности (пароль для подключения к WiFi).

На вкладке WiFi Interfaces создаем новый виртуальный интерфейс (Virtual):

На вкладке General задаем имя для нашей гостевой беспроводной сети:

Переходим на вкладку Wireless — задаем SSID — выбираем реальный беспроводной интерфейс (Master Interface) и профиль безопасности, который мы создали ранее:

Настройка IP-адресации

Приступим к настройке гостевой подсети. Мы назначим WiFi интерфейсу отдельный IP-адрес и зададим настройки для DHCP.

Переходим в раздел IP:

. и Pool:

На вкладке Pools создаем новый диапазон адресов:

* в данном примере мы создали список адресов 172.16.10.2-172.16.10.254. Это диапазон для гостевых клиентов — при подключении компьютер будет получать один адрес из данного списка.

Переходим в раздел IP — DHCP Server:

На вкладке DHCP создаем новую настройку:

* где Name — имя для настройки; Interface — сетевой интерфейс, на котором будет работать данная настройка DHCP; Address Pool — выбираем созданный нами пул адресов.

Теперь переходим на вкладку Networks и создаем новую подсеть, которая соответствует нашему пулу:

* где 172.16.10.0/24 — подсеть для клиентов гостевой WiFi; 172.16.10.1 — шлюз (это будет наш Mikrotik); 77.88.8.8 и 8.8.8.8 — публичные DNS от Яндекса и Google.

Осталось назначить IP для самого микротика. Переходим в IP — Addresses:

Создаем новый адрес:

* мы создадим новый IP адрес 172.16.10.1, который будет назначен роутеру гостевому интерфейсу.

Блокируем доступ к локальной сети

Гостевая сеть настроена, но пока, ее клиенты могут получить доступ к ресурсам основной сети. Для запрета настроим правила брандмауэра.

Переходим в IP — Firewall:

На вкладке Filter Rules создаем новое правило:

* мы должны создать правило в Chain forward; запрещающее запросы из локальной сети (192.168.88.0/24) в гостевую (172.16.10.0/24). В вашем случае это могут быть другие подсети.

. а на вкладке Action мы должны выбрать drop:

Теперь создаем еще одно аналогичное правило, только запрещающее запросы из гостевой сети в локальную:

Перенесем созданные правила повыше:

Если в гостевой сети нет Интернета

- Устройство, подключенное к WiFi получает IP-адрес автоматически, а не вручную.

- Корректно заданы настройки для сервера DHCP — адрес шлюза, DNS, назначен правильный интерфейс, на котором будет раздача адресов.

- Нет специально созданных правил Firewall, которые запрещают весь трафик.

- Убедиться, что микротик, в принципе, раздает Интернет.

Ограничение и лимиты

Рассмотрим некоторые ограничения, которые можно наложить на гостевую сеть.

Скорость

Чтобы уменьшить пропускную способность нашей гостевой WiFi, переходим в раздел Queues:

На вкладке Simple Queues добавляем новую очередь и на вкладке General задаем имя для настройки и выбираем интерфейс, для которого вводим ограничения, также задаем лимиты на скорость:

- Name — имя нашего скоростного ограничения.

- Target — для чего задается ограничение. Можно выбрать конкретный интерфейс или ввести адрес подсети (например, 172.16.10.0/24).

- Max Limit — максимальная скорость передачи данных.

- Burst Limit — скорость в режиме turbo.

- Burst Threshold — скорость, при превышении которой активируется режим ограничения.

- Burst Time — время в секундах для расчета средней скорости.

Нажимаем OK для завершения настройки.

Время (расписание работы WiFi)

Для включения и выключения гостевой сети мы воспользуемся встроенным планировщиком и командами:

/interface wireless set [ find name=»Guest WiFi» ] disabled=yes

/interface wireless set [ find name=»Guest WiFi» ] disabled=no

* где Guest WiFi — имя нашей беспроводной сети; disabled=yes — выключаем WiFi-интерфейс; disabled=no — включает.

Переходим в раздел System:

. и Scheduler:

Создаем новую задачу по расписанию и указываем следующие настройки:

- Name — имя для задания.

- Start Time — время начала отработки. Предположим, в 8 утра.

- Interval — период отработки. В данном примере каждый день.

- On Event — что выполняем.

И следом создаем задание на выключение WiFi:

Источник

Режим «точка доступа клиент» (CPE)

Продолжаю цикл публикаций из серии FAQ. Чуть раньше я рассмотрел два варианта работы Микротика как «точка доступа» (AP, access point). Логично продолжить и написать про режим Acess Point Client, этот режим еще иногда называют CPE (ведомый), более правильно называть этот режим WISP client. Иными словами, это тот режим, когда порт WAN — порт WiFi, то есть мы подключаемся к провайдеры по WiFi. Дома такой режим тоже может быть: вы хотите организовать мост по WiFi от основного роутера до удаленного потребителя. Помните, что большинство готовых моделей Микротика имеет один радиомодуль, а значит, что они могут только принять канал WiFi, а отдать его могут только по проводу. Однако, если есть необходимость WiFi в обе стороны, то можно собрать роутер самому из запчастей, предлагаемых Микротиком. Но если вам это нужно, и вы до этого доросли, то данный фак вы вряд ли читаете.

Итак, задача: получить интернет по WiFi от Маршрутизатора1 (и это необязательно Микротик) на Микротик2 и отдать его (интернет) потребителям. При этом, клиенты Микротика2 будут подключены к нему по проводу, а IP должны получить от DHCP сервера Маршрутизатора1.

Дальше я предполагаю, что конфиг Микротика полностью очищен.

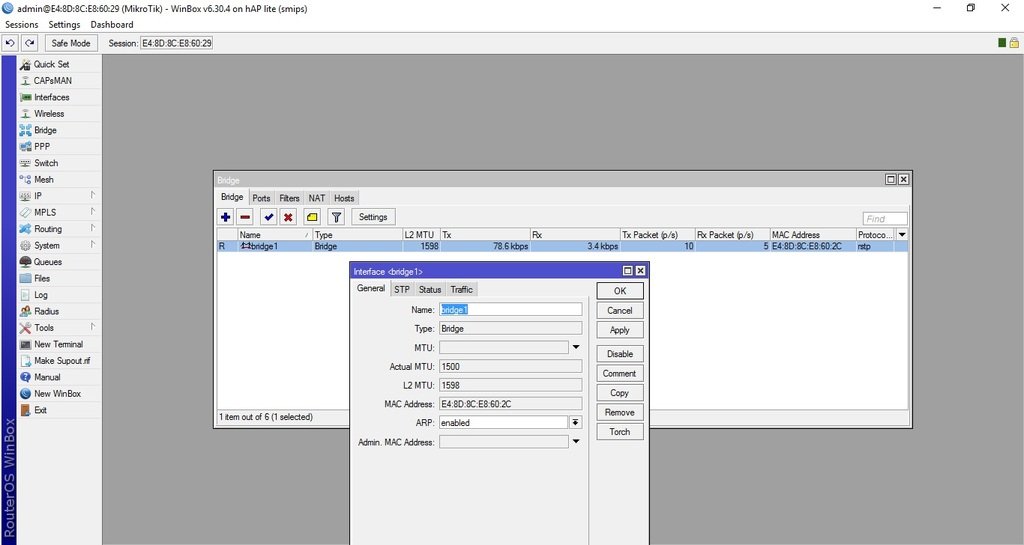

1. Настраиваем мост WiFi.

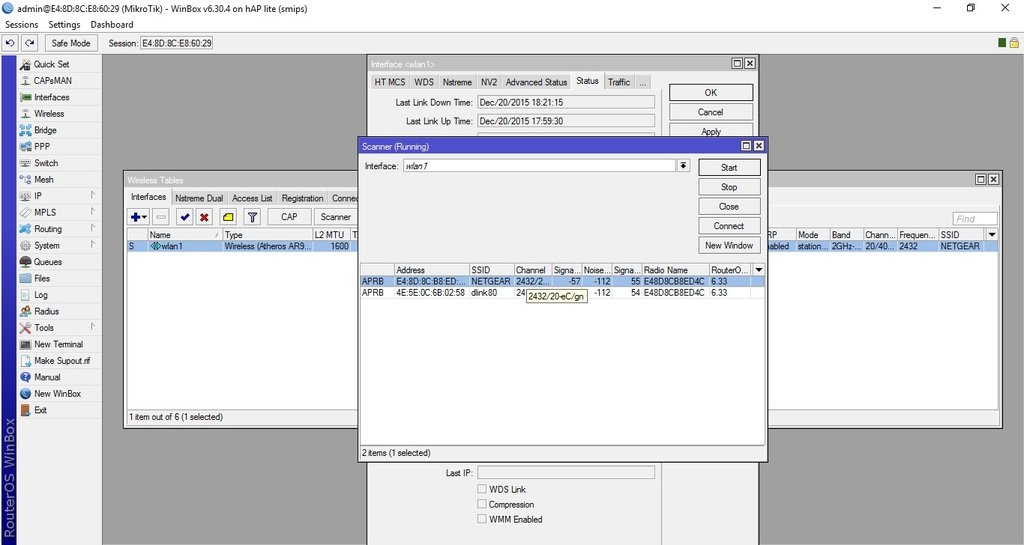

Включаем интерфейс WiFi (я надеюсь вы помните, что после очистки конфига на Микротике интерфейс wlan1 по-умолчанию отключен).

Как только в списке появится сет, к которой нужно подключится, выделите ее и нажмите кнопку Connect.

Окно поиска сетей закроется, а все необходимые параметры в основную настройку WiFi будут занесены автоматически.

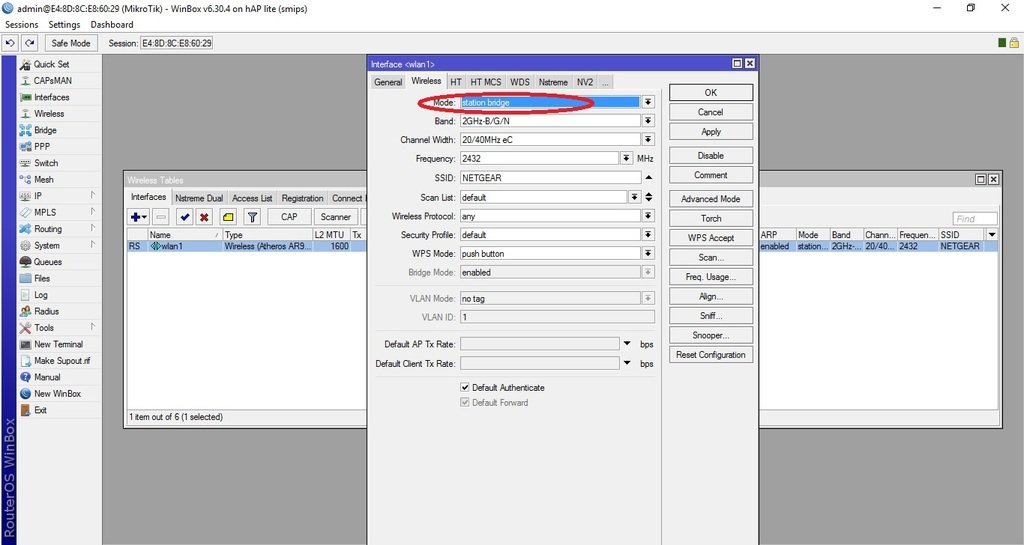

Обратите внимание на параметр Mode, он обязательно должен быть station bridge.

Нажимаем кнопку ОК.

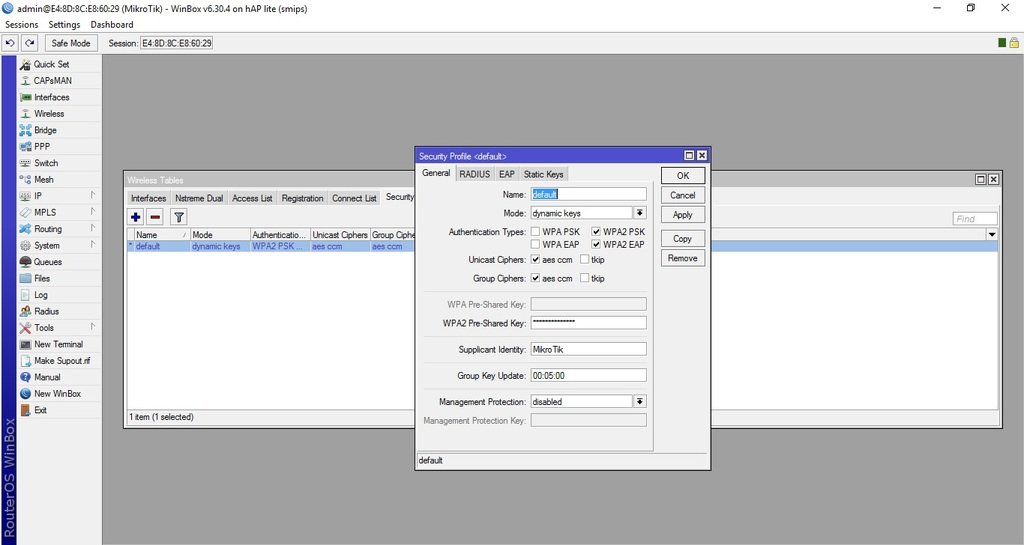

Переходим на вкладку Security Profiles, дважды щелкаете строку default и заполняете параметры безопасности сети, к которой вы подключаетесь.

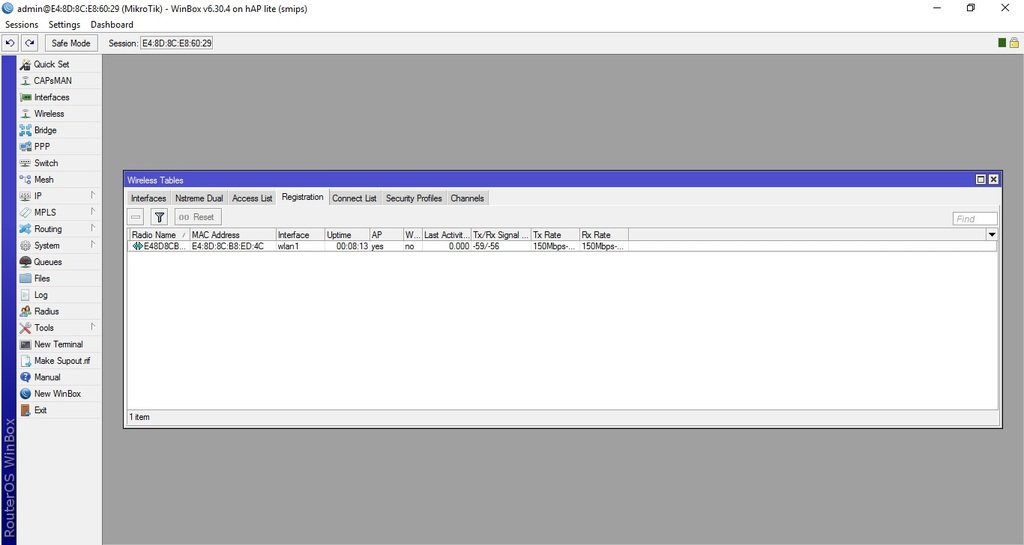

Перейдите на вкладку Registration и убедитесь, что Микротик2 успешно подключился к Маршрутизатору1.

2. IP адрес Микротика2.

Для удобства эксплуатации Микротка2 назначим ему IP адрес. Это можно сделать вручную, но я настрою DHCP client, так интереснее.

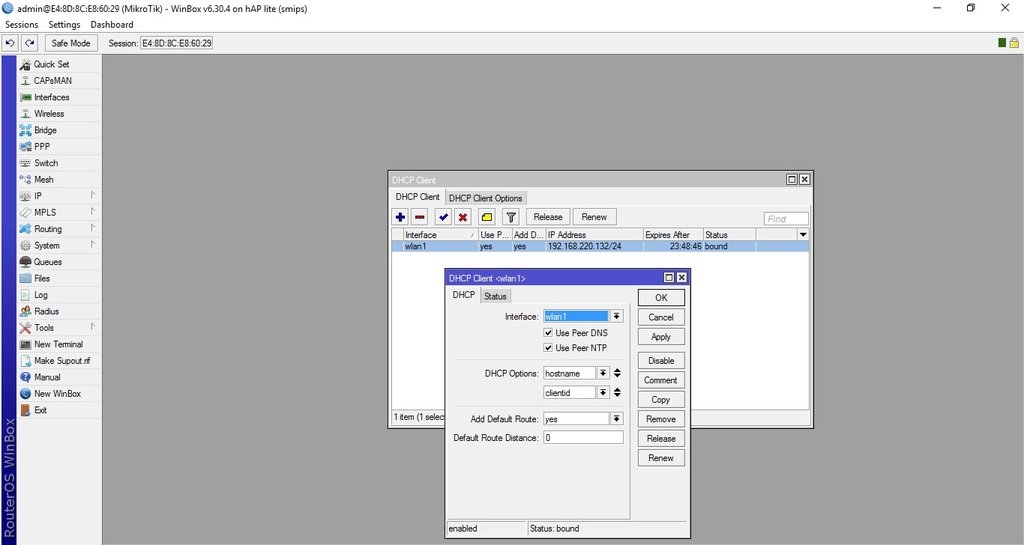

Особое внимание уделите параметру Interface, там должен быть интерфейс wlan1. Как только вы нажмете ОК или Apply, интерфейс должен получить IP адрес от Маршрутизатора1 и вы это видите на рисунке в неактивном окне.

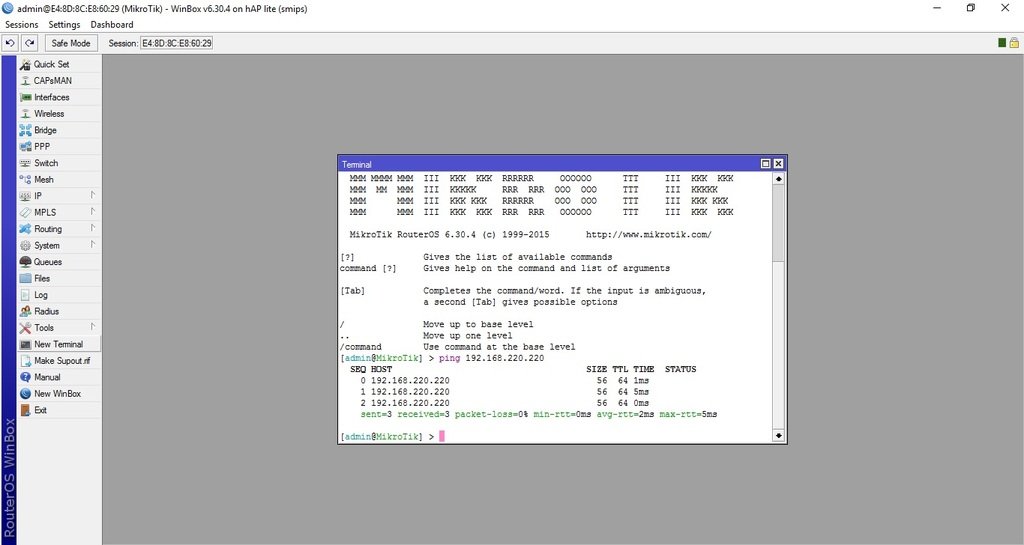

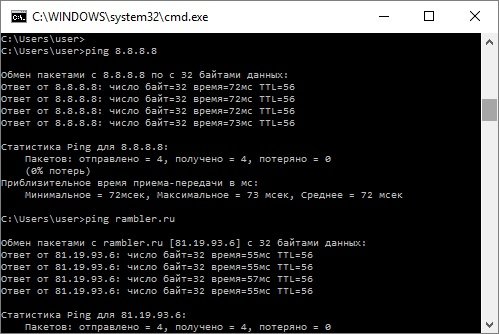

После этого Микротик2 будет доступен в сети. Проверим командой ping доступность Маршрутизатора1, понятно, что он доступен, иначе как бы Микротик2 получил IP адрес, но сделаем это, для собственного удовлетворения.

Пусть вас не смущает адрес 192.168.220.220, пример я делаю на реально действующем оборудовании.

3. Последний шаг.

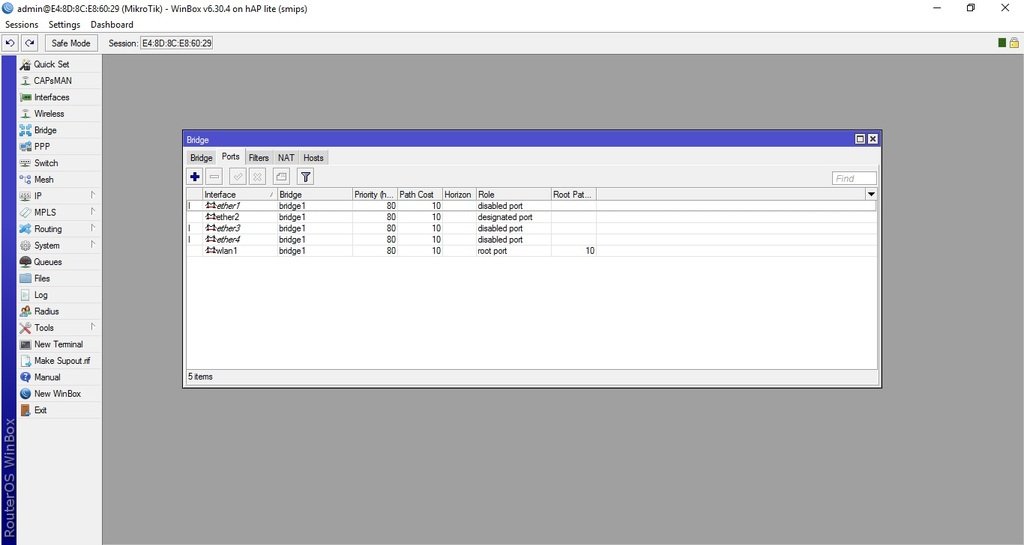

Объединяем все интерфейсы в бридж.

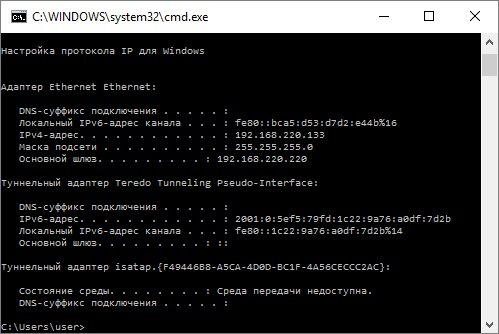

4. Клиенты, подключенные по проводу к Микротику2 начали получать IP адреса от Маршрутизатора1.

И на клиентах появился интернет

5. Возможен и более сложный вариант.

Он описан выше в режиме «точка доступа». На Микротике2 может быть свой DHCP сервер и клиенты по проводу получают от него IP адреса из другой сети, отличной от сети Маршрутизатора1. Ну дальше NAT и все многочисленные возможности ROS.

Источник

Mikrotik в качестве Wi-Fi клиента

Пожалуй, каждый рано или поздно сталкивается с ситуациями, когда либо интернет-провайдер осуществляет технические работы, либо на его линии возникают неполадки — и как итог домашний интернет перестает работать. На помощь в таком случае приходит мобильный интернет от сотового оператора. Все современные смартфоны поддерживают функционал «Точки доступа» — когда мобильное устройство может выступить в качестве точки доступа, а другие устройства — подключиться к нему обычным способом по wi-fi.

Но что делать, если на вашем компьютере нет wi-fi адаптера, и единственный вариант — подключение кабеля от вышестоящего роутера? С помощью этой инструкции вы сможете настроить mikrotik в режиме Wi-Fi клиента — чтобы это оборудование получало интернет со смартфона и раздавало его на все остальные устройства.

Если ваш микротик уже был настроен заранее — скорее всего на нем уже создан какой-либо бридж с собственной адресацией. По умолчанию это bridge (с адресацией 192.168.88.1/24). Адреса из прописанного пула будут получать все подключенные к интерфейсам данного бриджа устройства.

Далее нужно поднять интернет на самом микротике.

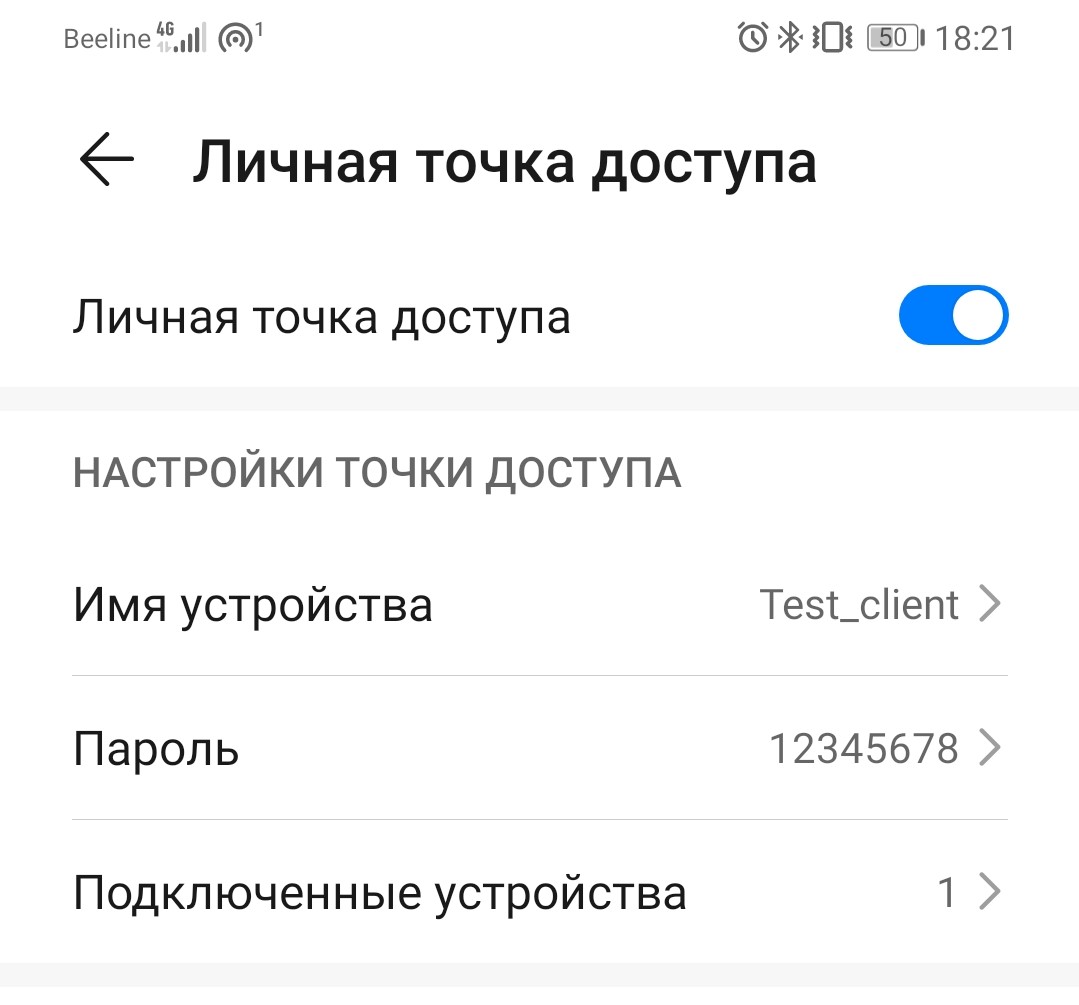

Зайдите на вашем смартфоне в настройки режима «Точка доступа / Мобильная точка доступа / Личная точка доступа» (на разных моделях устройств опция может отличаться). Пропишите желаемое название wi-fi сети и пароль (у нас — Test_client и 12345678 соответственно). Включите точку доступа.

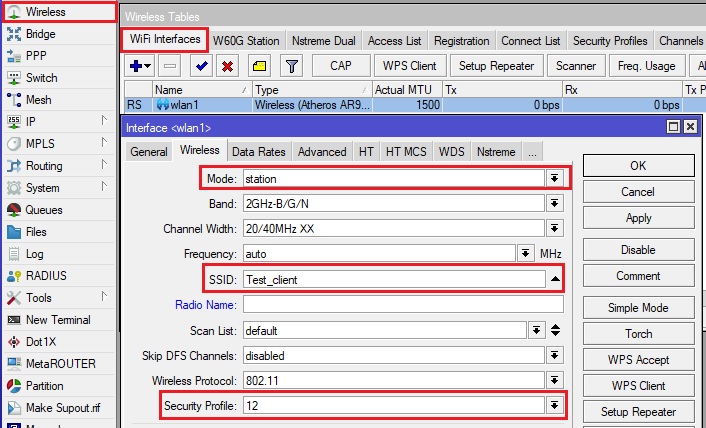

Зайдите в настройки микротика, вкладка Wireless.

В меню Security Profiles создаем профиль, прописываем в нем пароль, который прописан на точке доступа смартфона.

В меню WiFi Interfaces открываем wlan1, вкладка Wireless:

значение Mode — выставляем station.

значение SSID — идентичное точке доступа смартфона имя.

значение security profile — созданный ранее профиль с паролем.

Далее остается лишь настроить раздачу интернета на микротик с вашей точки доступа.

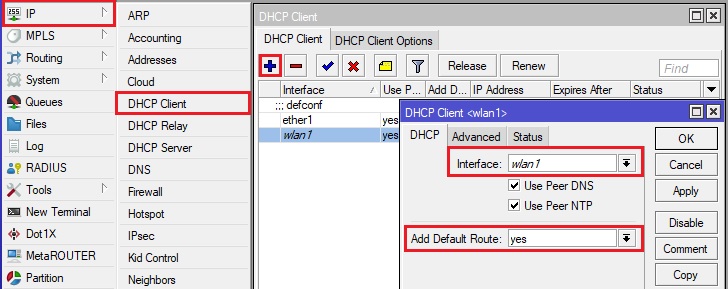

В разделе IP -DHCP Client добавьте новый параметр: в качестве интерфейса выберите wlan1 (данный интерфейс не должен находиться в каком-либо бридже), в Add Default Route — yes.

Или же примените в New Terminal микротика скрипт:

/ip dhcp-client add interface=wlan1 disabled=no

Теперь при отключении проводного интернета, если на смартфоне включена настроенная точка доступа, микротик и все устройства, находящиеся за ним, будут выходить в интернет через нее.

Источник