- Коммутатор (Switch)

- Настройка UCI, swconfig

- Предположим

- Настройка

- Коммутатор

- VLAN: настройка коммутатора

- VLAN: interface/network config

- Switch documentation

- UCI config, swconfig style

- Known problems

- Assumptions

- The configuration

- The Switch

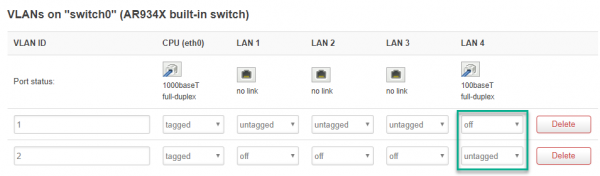

- VLAN: switch config

- VLAN: interface/network config

- Examples

- Example on the asus wl500gp v2 , openwrt 10.03, every physical port

- Example vmware linux guest, openwrt x86 generic 12.09 combined, 2virtualized intel e1000

- OpenWRT в режиме свитча, но с перенаправлением 1го адреса

- Настройка нескольких подсетей и маршрутизации в OpenWrt

- Задача

- Решение

Коммутатор (Switch)

Если вы хотите изменить настройки подключения портов, нужно настроить коммутатор вашего роутера(читаем network.interfaces)

Настройка UCI, swconfig

Предположим

Настройка

Коммутатор

В файле /etc/config/network

VLAN: настройка коммутатора

В файле /etc/config/network

Заметки

В документе, который описывает стандарт 801.2q, говорится, что значения VID 0 и 4095 не могут использоваться для теггированного трафика, так как эти значения зарезервированы: VID 0 ‘родной’ vlan по умолчанию — оставляя диапазон из 4094 доступных значений, хотя VID 1 обычно зарезервирован для управления сетью (например, как у Dell 2708). Это означает, что vlan0 можно использовать как VLAN внутри или между устройствами, но им нельзя тегировать пакеты.

The config sections

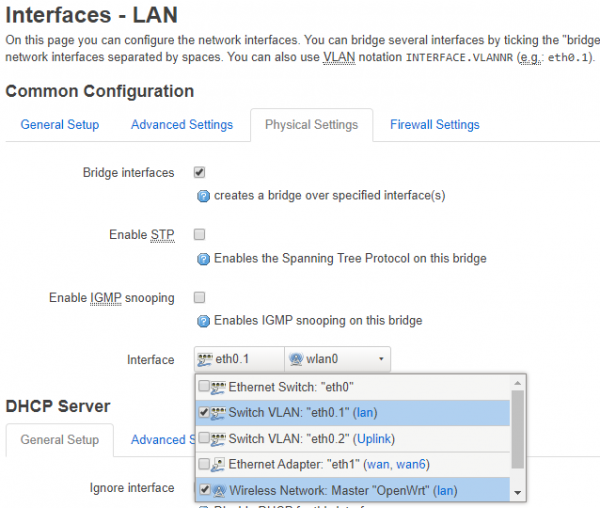

VLAN: interface/network config

Конечно же, если у вас на eth0 лишь свитч на пять портов (и никаких других интерфейсов), вы можете сделать интерфейс wan в eth0.1 и lan eth0.0 соответственно совпадающей с switch , switch_vlan и switch_port разделами.

- Last modified: 2018/02/17 18:16

- by 174.255.195.53

Self-registration in the wiki has been disabled.

If you want to contribute to the OpenWrt wiki, please post HERE in the forum or ask on IRC for access.

Except where otherwise noted, content on this wiki is licensed under the following license:

CC Attribution-Share Alike 4.0 International

Источник

Switch documentation

This article may contain network configuration that is version dependent post 2021-06

More Information

If you want to change how these ports are connected to each other you need to configure the switch of your device (see also network.interfaces)

UCI config, swconfig style

Known problems

Assumptions

The configuration

The Switch

VLAN: switch config

Notes

The relevant standards document is 801.2q which says that VID values 0 and 4095 may not be used for tagging packets as they denote reserved values — VID 0 is the default ‘native’ vlan — leaving 4094 valid values in between, although VID 1 is often reserved for network management (see Dell 2708 for example). This means vlan0 can be used as a VLAN within or between devices, but you cannot tag packets with it.

The config sections

VLAN: interface/network config

Of course, if you only had a five port switch on eth0 (and no other interfaces), you might make the wan interface eth0.1 and the lan eth0.0 with appropriately matching switch , switch_vlan and switch_port sections.

Examples

Example on the asus wl500gp v2 , openwrt 10.03, every physical port

Example vmware linux guest, openwrt x86 generic 12.09 combined, 2virtualized intel e1000

More research on vlan on x86 devices has to be done to collect more information on the wiki.

The majority of x86 devices do not have any programmable switch, but it does not seem to be a problem. The syntax used on devices with programmable switches seems completely not necessary.

For example we want to create two ‘virtual interfaces’ associated to the same physical interface, eth1 . To do this, we do the following in /etc/config/network

According to what the contributors of this section have read online, so far seems that the packet will be tagged by default, because they are associated to one physical ports that at most will have one PVID (port vlan id) but more than one virtual interfaces. Therefore, having multiple virtual interfaces, the packets must be tagged else it won’t make sense, they won’t be able to reach the interfaces or to go out.

The tests seems to confirm that because (using a vmware switch and portgroups) to let two openwrt x86 vmware guests reach each other the portgroups had to be configured with the trunk vlan id (that is: vlan id 4095, According to white papers: VMware Virtual Networking Concepts and VMware ESX Server 3 802.1Q VLAN Solutions).

Side note: if different virtual interfaces related to different vlan are in the same logical network, there will be conflict in terms of metrics, in that case bridging the interfaces could be a solution (has to be tested).

- Last modified: 2021/08/02 19:51

- by vgaetera

Self-registration in the wiki has been disabled.

If you want to contribute to the OpenWrt wiki, please post HERE in the forum or ask on IRC for access.

Except where otherwise noted, content on this wiki is licensed under the following license:

CC Attribution-Share Alike 4.0 International

Источник

OpenWRT в режиме свитча, но с перенаправлением 1го адреса

Прошу помочь с настройкой.

Итак имеется рабочий комп с обрезанными правами и инетом через прокси. Хочу в разрыв сети подключить роутер DIR-300 на OpenWRT так, чтобы для компа и вообще сети это было практически незаметно. Планируется что при подключении роутера по WiFi к внешнему 4G-роутеру запросы к прокси-серверу рабочей сети перенаправлялись на локальный прокси, который уже будет по WiFi забирать инет с 4G роутера, а при отключении WiFi — запросы как обычно шли на рабочий прокси.

Это реально сделать и чтоб всё было прозрачно?

я вижу тут несколько проблем.

1. нельзя чтобы что-то работало в режиме свитча как роутер. Это как сухая вода.

2. Отойдем в сторону от OpenWRT и просто порассуждаем. Если у компа нельзя меня сетевые настройки и прописан статик адрес, то на роутере нужно делать arp-proxy, чтобы роутить из сетки в сетку с одинаковым диапазоном. И настраивать динамический роутинг в зависимости от наличия или отсутствия модема. Если у комп получает адрес по DCHP , то тоже самое, но уже просто NAT с той же динамической маршрутизацией.

Умеет ли все это OpenWRT я не знаю, никогда ее не трогал.

1. Я имел ввиду что сам роутер будет прозрачен, не иметь в рабочей сети своего IP. Так скажем эмуляция свитча, с перехватом одного лишь адреса.

2. У компа статика скажем 10.10.10.111 маска 255.255.255.0 Шлюз 10.10.10.2 DNS-сервер 10.10.10.10 DNS-сервер 10.77.77.77

Даже если забить на динамический роутинг можно ли жёстко перехватывать запросы к 10.10.10.50:8080 и направлять на прокси уже в роутере, который будет общаться с wlan’ом?

В режиме свитча устройство не оперирует ip адресами, только mac адресами. это не просто название роутер/свитч.

В режиме свитча устройство не оперирует ip адресами, только mac адресами. это не просто название роутер/свитч.

Объединить бридж с маршрутизатором можно. Я тут статью уже публиковал: Прозрачный брандмауэр с маршрутизатором. Тестовая лаборатория . Другое дело, что на OpenWRT придётся попотеть дополнительно.

оочень лень вчитываться, можете в двух словах, какая там логика?

можете в двух словах, какая там логика?

Со стороны внешней сети — это коммутатор, с внутренней стороны сети — маршрутизатор.

Теоретически это ТСу даже особо делать и не надо, так как не надо шарить IP адреса. Даже без всяких извратов можно сделать самый типичный пример сети с коммутатором(бриджем) с IP адресом управления, где IP адрес управления — от 4G свистка.

век живи- век учись. ebtables. чуствую себя куском говна, я не слышал об этой возможности)

Источник

Настройка нескольких подсетей и маршрутизации в OpenWrt

Так бывает, что у вас два интернет канала или две сети, одна из которых подключается в интернет через VPN, а другая — напрямую. Соответственно, обе этих внутренних сети будут иметь разные публичные IP в интернет, что может быть полезно. Также вам может потребоваться разнести сети на два устройства, потому что пропускная способность одного не достаточна, но при этом пустить интернет трафик из обоих сетей через один интернет канал. Во всех случаях настройка сети штатными средствами заводской прошивки роутера для выполнения описанных задач чаще всего не возможна. Для этого надо использовать роутеры с прошивками OpenWrt, DD-WRT, LEDE и другими Linux-подобными. Мы рассмотрим решение раздач на OpenWrt как наиболее удобной и часто обновляемой.

Задача

Есть в 2 роутера, один в сети 192.168.1.0/24, другой — 192.168.2.0/24, необходимо их соединить и настроить маршрутизацию меду ними. Оба роутера TP-Link, один с заводской прошивкой (192.168.1.1), другой на OpenWrt 18.06 (192.168.2.1). Необходимо соединить сети, но обеспечить независимое подключение к Интернет пользователей из двух сетей.

Исходная информация: eth0 — встроенный свитч в OpenWrt; eth0.1 — порты, свитча, относящиеся к VLAN 1, eth0.2 — порты, свитча, относящиеся к VLAN 2,

Решение

Исходная информация: eth0 — встроенный свитч в OpenWrt; eth0.1 — порты, свитча, относящиеся к VLAN 1, eth0.2 — порты, свитча, относящиеся к VLAN 2. eth1 — WAN интерфейс.

- Подключаем роутер 192.168.2.1 через WAN порт к Интернет и патч-кордом порт LAN4 с любым LAN портом роутера 192.168.1.1. Не обязательно использовать порт LAN4, но в данном случае настройка будет показана на его примере.

- В роутере на OpenWrt идем в Network -> Switch. Создаем VLAN с ID 2 (кнопка Add). Настраиваем порт LAN 4 таким образом, чтобы он относился к VLAN 2:

- Идем Network -> Interfaces. Выбираем интерфейс LAN (br-lan), нажимаем Edit. Переключаемся на закладку Physical Settings. Там в разделе Interface выбираем только eth0.1 и Wireless network:

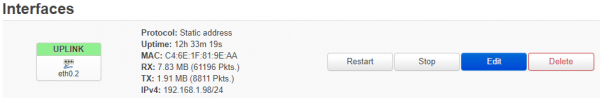

- Создаем новый интерфейс Network -> Interfaces -> Add new interface, называем его Uplink (или как угодно).

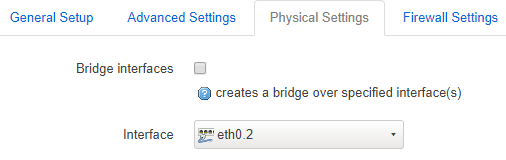

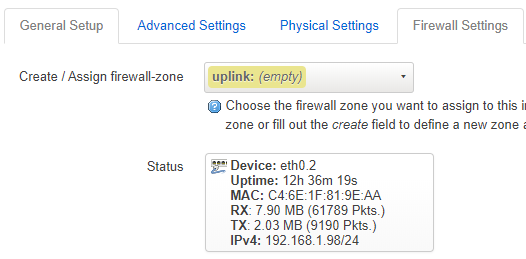

- Присваиваем новому интерфейсу IPv4 адрес 192.168.1.98 и IP gateway 192.168.1.1. Указываем DNS сервера из сети 192.168.1.0. На закладке Physical Settings указываем использование интерфейса eth0.2. Тем самым мы выносим данный порт в отдельный VLAN 2, который относится к подсети другого роутера.

- На закладке Firewall settings нового интерфейса создаем новую firewall zone, назовем её uplink.

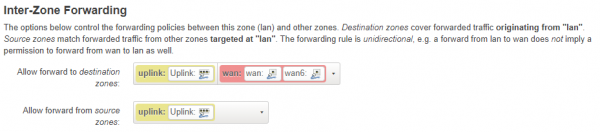

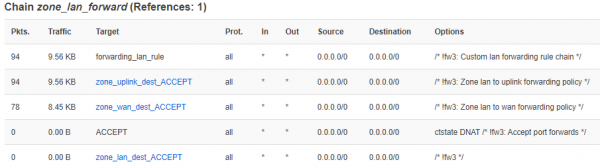

- Идем в Network -> Firewall. В Zones напротив зоны lan нажимаем Edit и редактируем Inter-Zone Forwarding, разрешив форвард трафика из lan в uplink и из uplink в lan. Это действие создает цепочку zone_lan_forward и zone_uplink_forward в таблице Filter файрвола:

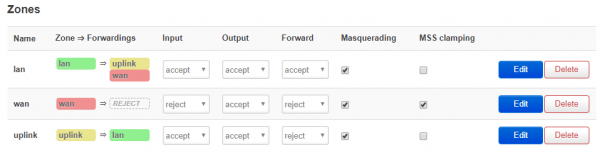

- К сожалению, этого недостаточно, потому что forward пакетов будет происходить, а трансляция адресов между разными сетями — нет. Для трансляции адресов необходимо включить маскарадинг. В Network -> Firewall в Zones напротив зоны lan и uplink ставим галку Masquerading:

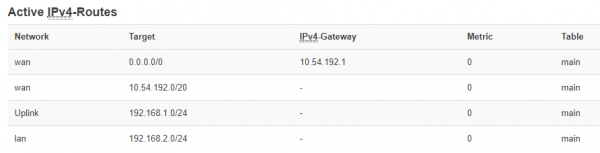

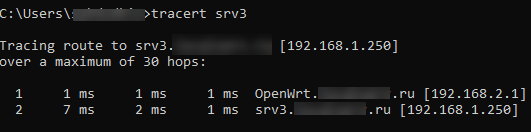

- Идем в Status -> Routes и проверяем Active IPv4 -Routes. Мы должны увидеть, что сеть 192.168.2.0/24 идет через интерфейс lan, 192.168.1.0/24 через uplink, а 0.0.0.0/0 (то есть все другие адреса Интернет) через wan. Если мы дополнительно хотим машрутизировать доступ в интернет через первый роутер, то необходимо или настроить интерфейс uplink на динамический IP адрес — в этом случае первый роутер будет присваивать адрес интерфейсу uplink самостоятельно, а в OpenWrt динамический адрес приоритет, поэтому он будет пересылать весь трафик в первый роутер.

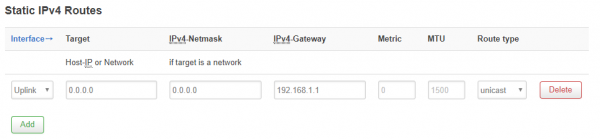

- Второй вариант — добавить статический маршрут на роутере OpenWrt для сети 0.0.0.0/0. Для этого идем в Network -> Static Routes создаем маршрут в сеть 0.0.0.0/0.

Уточню, что для разрешения неполных имен из домена, который находится в сети 192.168.1.0/24, необходимо настроить DNS. Для этого в разделе Network -> DHCP and DNS необходимо отключить Domain required, настроить Local domain и в DNS forwardings указать DNS сервер домена, имена из которого вы хотите разрешать с помощью доменного контроллера.

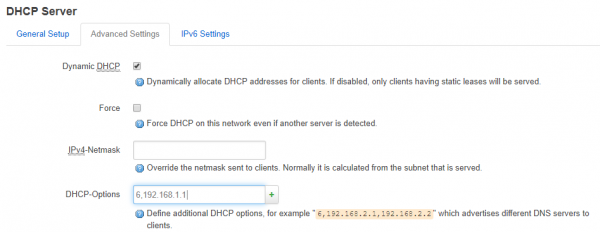

Альтернативный вариант — настроить использование DNS серверов домена в свойствах DHCP. Для этого в интерфейсе lan перейдите в Network -> Interfaces -> LAN -> Edit. В разделе DHCP server на закладке Advanced Settings в окне DHCP-Options укажите 6,192.168.1.1, где 6 — это 6-я опция, указывающая на альтернативные DNS сервера, а 192.168.1.1 — это DNS сервер в первой сети.

Для маршрутизации из первой сети во вторую на первом роутере также необходимо добавить маршрут. В заводской прошивке TP-link это делается в разделе Дополнительные настройки маршрутизации -> Список статических маршрутов. Добавляем маршрут:

Источник