- Для чего нужен и как узнать основной шлюз

- Вступление

- Что такое шлюз

- Как определить основной шлюз

- Подсказка на роутере

- Центр управления сетями

- Командная строка

- Заключение

- Как настроить основной шлюз на коммутаторе Smart или коммутаторе 2‑го уровня с новым интерфейсом?

- Настраиваем интернет шлюз с прозрачным обходом блокировок (а рекламу таки будем блокировать)

- Итак поехали

- Подготовительный этап

- Настройка DHCP

- Настройка TOR

- Настройка DNS

- Настройка iptables

- Заполняем blacklist

- Настраиваем фильтр рекламы

- Последние штрихи

- Замечание для пользователей десктопных версий Ubuntu

- Заключение лишь бы не под стражу

Для чего нужен и как узнать основной шлюз

Вступление

Каждый пользователь компьютерной техники не представляет своей жизни без домашнего интернета. Ведь вся нужная информация черпается из этого всемирного источника. С помощью интернета качаются программы, фильмы, прослушивается музыка и даже транслируются телеканалы.

Очень редко пользователи задумываются о значении данного параметра

Большинство абонентов настраивают интернет один раз и больше об этом даже не думают. Некоторым, вообще, всё настраивают мастера, и пока всё работает, никто и не задумывается о таких моментах. Со временем что-то забывается, и когда возникает ситуация, требующая введения каких-то настроек, вы испытываете трудности с определением параметров подключения. К примеру, вы установили Windows, а роутер вышел со строя либо его настройки были сброшены.

Случаются ситуации, когда нужно узнать свой основной шлюз. Рассмотрим, для чего он применяется и как его определить.

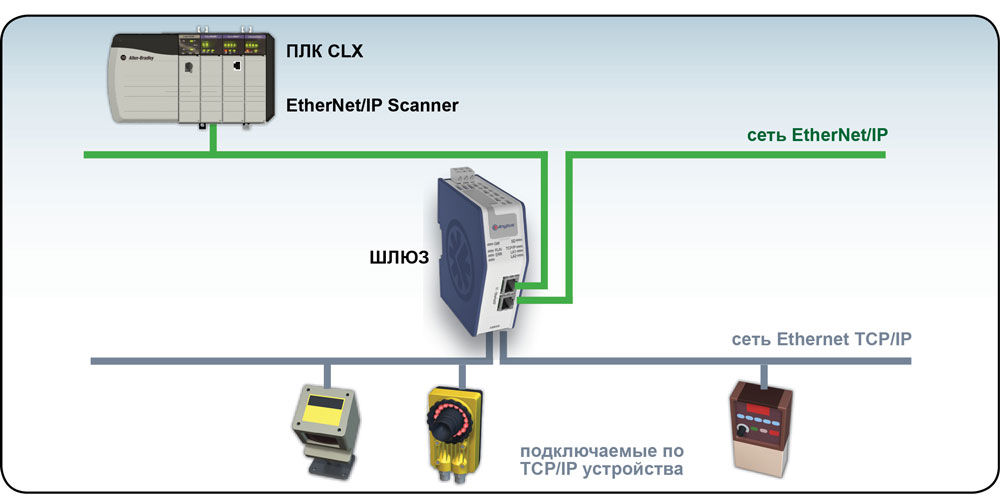

Что такое шлюз

Это сетевой прибор, конвертирующий сигналы разных сетей, работающих в различных диапазонах. Сигнал от компьютера к нему поступает по локальной сети, где используется один стандарт сигналов, там он преобразуется и перенаправляется в интернет, работающий в другом формате. Эту функцию исполняет как компьютер, так и домашний маршрутизатор. При прямом подключении без роутера его роль исполняет сервер провайдера.

Адрес похож на IP-адрес, — например, 1.1.1.1. Если вы пользуетесь роутером, то идентификатор совпадает с его IP. При прямом соединении его предоставляет оператор.

Как определить основной шлюз

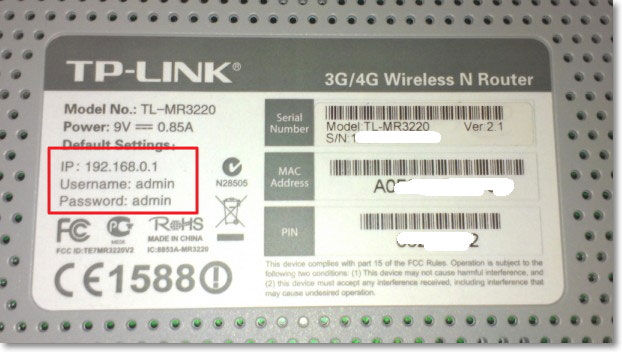

Подсказка на роутере

При использовании маршрутизатора основной шлюз домашней сети можно узнать прямо на устройстве. На задней или нижней поверхности, а также внутри инструкции указывается IP-адрес для настроек. Как мы уже упоминали, IP-адрес совпадает со шлюзом. Чаще всего, это 192.168.1.1 или 192.168.0.1.

Но этот способ не поможет, если наклейка отсутствует, инструкция потерялась или вам требуется определить сервер провайдера. В таком случае воспользуемся другими вариантами.

Центр управления сетями

- В системном трее необходимо кликнуть правой кнопкой мыши на иконке интернета, выбрать «Центр управления сетями».

- Найдите окошко «Подключения». В нём отображается ваше активное соединение. Кликните по нему.

- В открывшемся окошке нажмите «Сведения». «Шлюз по умолчанию IPv4» — и есть ваш сервер. Заметьте, что при соединении через роутер отобразится именно его идентификатор.

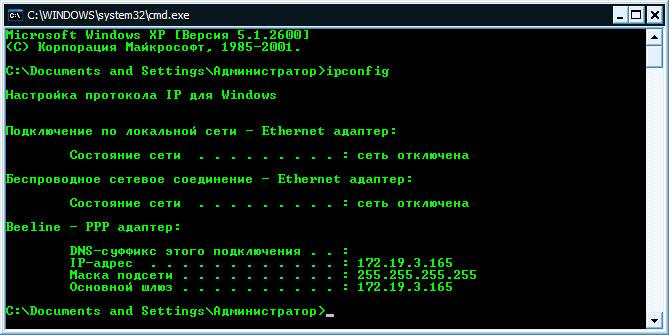

Командная строка

Верный способ выяснить IP-адрес сервера сети. Чтоб запустить командную строку, выполните одно из действий:

- Win+R — cmd.

- Win+X — Командная строка (администратор).

- Поиск в Windows — cmd.

- Пуск — Все программы — Служебные — Командная строка.

- Пуск — окошко поиска — cmd.

Напечатайте, или скопируйте отсюда информацию и затем вставьте команду ipconfig. Через секунду отобразится информация о подключениях. Найдите «Основной шлюз» — это и есть искомые вами данные. При прямой связи это будет сервер оператора, при пользовании маршрутизатором — локальный адрес.

Когда вы пользуетесь роутером, но нужно выяснить параметры поставщика, введите команду tracert ya.ru. Первый результат — это локальный адрес, а второй — предоставляемый провайдером.

Заключение

Теперь вы в курсе, как узнать основной шлюз вашего подключения. Все действия при этом займут не более 5 минут. Если всё-таки таки ничего не получается, позвоните в службу поддержки провайдера, там вам продиктуют заветные цифры.

Приглашаем вас делиться комментариями, удалось ли вам применить эту информацию на практике. Будем рады услышать дельные предложения.

Источник

Как настроить основной шлюз на коммутаторе Smart или коммутаторе 2‑го уровня с новым интерфейсом?

Краткое введение в Маршрут по умолчанию

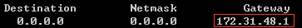

Перед настройкой основного шлюза необходимо понять основную концепцию маршрута по умолчанию. Маршрут по умолчанию — это особый тип статического маршрута, который определяет путь, который должно использовать устройство, если адрес назначения не указан в других маршрутах. Таким образом, маршрут по умолчанию решает следующую проблему: если путь до адреса назначения не указан, устройство будет отправлять пакеты на основной шлюз. Далее основной шлюз перенаправит пакеты по адресу назначения.

Маршрут по умолчанию содержит три части: адрес назначения, маску подсети и следующий узел (Next Hop). Адрес назначения и маска подсети имеют фиксированное значение 0.0.0.0 , что означает произвольные IP-адреса назначения, которые не совпадают с другими записями таблицы маршрутизации.

К примеру, как показано на рисунке ниже, ПК нужен доступ к интернету через роутер, поэтому мы можем задать 172.31.48.1 в качестве основного шлюза для ПК.

После настройки основного шлюза ПК генерирует маршрут по умолчанию автоматически. Маршрут по умолчанию означает, что ПК будет отправлять все пакеты, которые предназначены для внешней сети, на основной шлюз ( 172.31.48.1 ).

Как настроить основной шлюз на Smart и управляемых коммутаторах TP-Link?

Мы предполагаем, что топология сети такая, как указано на рисунке ниже: коммутатору нужен доступ к интернету через роутер. В таком случае необходимо установить роутер в качестве основного шлюза для коммутатора.

Для коммутаторов TP-Link серии Smart (серии T1500 и T1500G)

Коммутаторы Smart не поддерживают маршрутизацию, поэтому необходимо задать основной шлюз.

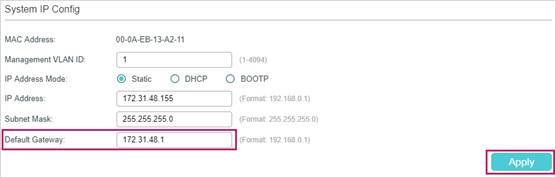

Зайдите на страницу SYSTEM — System Info — System IP в веб-интерфейсе коммутатора, установите 172.31.48.1 в качестве основного шлюза (Default Gateway) и нажмите Apply .

Для управляемых коммутаторов TP-Link (серии T1600G и T2600G)

На управляемых коммутаторах нельзя задать основной шлюз, как на ПК или коммутаторах Smart. Но можно вручную настроить маршрут по умолчанию на коммутаторе, и это будет иметь тот же эффект.

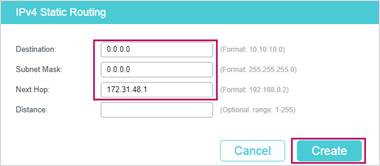

Зайдите на страницу L3 Features — Static Routing — IPv4 Static Routing и нажмите Add , чтобы открылось окно, показанное на рисунке ниже. Введите 0.0.0.0 в качестве адреса назначения (Destination) и маски подсети (Subnet Mask) и введите IP-адрес основного шлюза в поле Next Hop . Затем нажмите Create .

После завершения настройки требуется нажать кнопку Save в веб-интерфейсе или использовать команду copy running‑config startup‑config при настройке через CLI, чтобы сохранить настройки, в противном случае эти настройки будут сброшены после отключения питания коммутатора.

Источник

Настраиваем интернет шлюз с прозрачным обходом блокировок (а рекламу таки будем блокировать)

У вас есть старенький (или не очень) компьютер с двумя сетевыми картами? Вам надоела реклама и лишние телодвижения для обхода блокировок? Вы не хотите с этим мириться? Тогда добро пожаловать под кат.

Настроить интернет шлюз таким образом, чтобы клиенты внутри локальной сети без дополнительных настроек работали с интернетом без ограничений. К заблокированным сайтам доступ будет осуществляться через тор, к остальным через обычное интернет соединение. К .onion ресурсам доступ из любого браузера как к обычным сайтам. В качестве бонуса, настроим блокировку рекламных доменов и доступ к условно заблокированным сайтам через тор (имеются в виду сайты, которые ограничивают функциональность для пользователей из РФ). Мой интернет провайдер чтоб тебе икнулось осуществляет перехват DNS запросов и подмену адресов (т.е. при резольвинге запрещенных сайтов возвращает адрес своей заглушки), поэтому все DNS запросы я отправляю в тор.

Идеи и способы реализации взял отсюда и отсюда. Авторам этих статей большое спасибо.

Итак поехали

Предполагается, что на начальном этапе у вас уже есть установленная ОС (в моем случае Ubuntu server 16.04) на компьютере с двумя сетевыми интерфейсами. Один из которых (у меня это ppp0) смотрит в сторону провайдера, а второй (у меня это enp7s0) в локалку. Внутренний IP шлюза 192.168.1.2. Локальная сеть 192.168.1.0/24.

Как подойти к этому этапу в данной статье не рассматривается, так как информации в сети более чем достаточно. Скажу только, что pppoe подключение к провайдеру удобно настраивать утилитой pppoeconf.

Подготовительный этап

Если вы, как и я, используете н<е|оу>тбук, то возможно вам захочется, чтобы он не засыпал при закрытии крышки.

Разрешаем форвардинг в ядре. Я за одно отключил IPv6.

Применим изменения без перезагрузки.

Настройка DHCP

Мы хотим, чтобы клиенты настраивались автоматически, поэтому без DHCP сервера не обойтись.

Приводим файл примерно к такому виду.

Настройка TOR

Устанавливаем и открываем настройки.

Настройка DNS

Если вам не нужна блокировка рекламы, то данный пункт можно не выполнять. Если вы хотите просто пользоваться DNS от тора, добавьте в файл /etc/tor/torrc строку DNSPort 0.0.0.0:53 и всё.

Но я буду резать рекламу, а значит устанавливаем и открываем настройки

Приводим файл к следующему виду

Если ваш провайдер не химичит с DNS запросами, можете направить трафик на другие днс серверы. Например на сервера гугла:

Теоретически должно работать по шустрее, чем через тор.

К дальнейшей настройке DNS вернемся чуть позже. Пока этого достаточно. А сейчас перезапустим службу.

Настройка iptables

Вся магия будет твориться именно здесь.

- Формируем список IP адресов на которые мы хотим ходить через тор.

- Заворачиваем запросы к этим адресам на прозрачный прокси тора.

- Заворачиваем DNS запросы к ресурсам .onion на DNS тора

- Тор при резольвинге имен из зоны .onion возвращает IP адрес из подсети 10.0.0.0/8 (которую мы указали при настройке ТОР). Разумеется, эта зона не маршрутизируется в интернете и нам нужно завернуть обращения на эту подсеть на прозрачный прокси тора.

Изначально я полагал, что можно обойтись без перенаправления DNS запросов к .onion в iptables. Что можно настроить bind таким образом, чтобы он перенаправлял запросы на тор DNS и возвращал адреса из 10-й зоны. У меня не получилось так настроить.

Не приводит к желаемому результату, так же как выделение отдельной зоны «.onion» с forwarders на 127.0.0.1 port 5353.

Если кто-нибудь знает почему так происходит и как это исправить, напишите в комментариях.

Полагаю, что iptables уже установлен. Устанавливаем ipset. С помощью этой утилиты мы сможем управлять списком заблокированных адресов и заворачивать пакеты в прозрачный прокси тора.

Далее последовательно из под рута выполняем команды по настройке iptables. Разумеется вам нужно заменить имена интерфейсов и адреса на свои. Я поместил эти команды в /etc/rc.local перед exit 0 и они выполняются каждый раз после загрузки.

После перезагрузки мы должны получить шлюз, который:

- Выдает IP адреса и настройки сети клиентам.

- Раздает интернет.

- Резольвит имена через тор DNS.

- Резольвит имена .onion и позволяет посещать эти ресурсы через обычный браузер.

- Закрывает нас от входящих подключений.

Обхода блокировок пока нет, так как несмотря на то, что мы создали blacklist и настроили маршрутизацию, сам blacklist пока пустой. Настало время это исправить.

Заполняем blacklist

Создаем каталог в котором будет лежать скрипт.

Делаем скрипт исполняемым

создаем файл my-blacklist, который в дальнейшем будем наполнять вручную теми ресурсами, на которые хотим ходить через тор.

Скрипт работает долго, будь пациентом be patient. Теперь должна открываться флибуста должны работать заблокированные сайты. Добавляем в конец файла /etc/rc.local, но перед exit 0

Настраиваем фильтр рекламы

- Устанавливаем и запускаем микро HTTP сервер, который слушает 80 порт и на любой запрос возвращает картинку png с одним прозрачным пикселем.

- Получаем список рекламных доменов.

- Настраиваем bind как авторитативный сервер для них.

- Заворачиваем все запросы на рекламные домены на наш HTTP сервер с чудесной картинкой.

Приступим. Займемся севером. Создаем файл

делаем его исполняемым

Создаем файл инициализации сервера

Делаем его исполняемым, регистрируем сервис, запускаем http сервер

Теперь создаем скрипт обновления рекламных доменов

Делаем его исполняемым

Создаем файл зоны

со следующим содержимымсервис

Добавляем в файл

Настраиваем обновление списка доменов при загрузке. Для этого открываем файл /etc/rc.local и добавляем после sleep 60

Последние штрихи

Для периодического обновления списков, создадим файл

Со следующим содержимым

Делаем его исполняемым

Замечание для пользователей десктопных версий Ubuntu

Несмотря на то, что целью было создать шлюз, который не требует настроек клиентов, в моем случае получилось не совсем так. В качестве рабочей операционной системы я использую десктопную Ubuntu 16.04. Для настройки сети в ней используется утилита NetworkManager, которая по умолчанию настроена таким образом, что адрес DN сервера берется не с DHCP сервера, а устанавливается как 127.0.1.1:53. На этом порту висит dnsmasq и только по ему известным правилам резольвит имена. В обычной жизни это никак не мешает, а в нашем случае делает совершенно неработоспособной зону .onion

Чтобы это исправить нужно в файле /etc/NetworkManager/NetworkManager.conf закоментировать строку

После перезагрузки все работает.

Заключение лишь бы не под стражу

Клиенты на андроид работают нормально без дополнительных настроек.

Windows не проверял, так как не использую, но думаю, проблем возникнуть не должно.

Ограничения для firefox и iOs описаны здесь

Прошу прощения за сумбурное изложение. Дополнения, исправления, замечания приветствуются.

Спасибо за внимание.

Источник