- SSH-туннели — пробрасываем порт

- Sshtunnels bz не работает

- Sshtunnels bz не работает

- Troubleshooting question #81

- Comments

- stdusr commented Dec 16, 2016

- fernandezcuesta commented Dec 16, 2016 •

- stdusr commented Dec 16, 2016 •

- fernandezcuesta commented Dec 16, 2016

- stdusr commented Dec 16, 2016

- fernandezcuesta commented Dec 21, 2016

- stdusr commented Dec 21, 2016

- fernandezcuesta commented Dec 21, 2016

- stdusr commented Dec 21, 2016 •

- pahaz commented Jan 15, 2017 •

- stdusr commented Jan 15, 2017

- sambanks commented Mar 10, 2017

- wzhan366 commented Mar 20, 2017 •

- Genyco commented Mar 27, 2017

- fernandezcuesta commented Apr 3, 2017

- Genyco commented Apr 4, 2017

- eigen2017 commented Nov 28, 2017

- eigen2017 commented Nov 28, 2017

- eigen2017 commented Nov 28, 2017

- kamalmeh commented Jul 6, 2018

- msramalho commented Dec 30, 2018

- HengyueLi commented Jan 29, 2020 •

- matteosdocsity commented Jul 28, 2020

- dheeman00 commented Aug 13, 2020 •

- KeerthyDev commented Feb 26, 2021

- owenljn commented Jul 20, 2021

SSH-туннели — пробрасываем порт

Не всегда есть возможность, да и не всегда надо, строить полноценный туннель с интерфейсной парой адресов. Иногда нам нужно лишь «прокинуть» вполне определённые порты.

Тут важно понимать, что туннель можно организовать как изнутри сети, к ресурсам которой вы хотите получить доступ, на внешний ssh-сервер. Также можно организовать туннель с хоста в Интернете на пограничный ssh-сервер сети, чтобы получить доступ к внутренним ресурсам.

Итак. По-порядку.

Строим туннель из сети в мир.

теперь введя на хосте 99.88.77.66:

мы попадём на хост 10.11.12.13.

Таким-же образом можно получить доступ к любому другому ресурсу, например:

Введя на хосте 99.88.77.66:

получим дамп web-ресурса на 10.11.12.14.

Строим туннель из мира в сеть.

Аналогично, вводим на своём хосте:

и получаем доступ к web-ресурсу узла 192.168.0.10, который находится за хостом 88.77.66.55.

Поддерживаем туннели в поднятом состоянии

Ни для кого не секрет, что связь иногда обрывается, туннели при этом будут отваливаться по таймауту.

Чтобы не утруждать себя дополнительным монотонным вбиванием команды на поднятие туннеля и мониторингом этого процесса, автоматизируем его. Смело вводим:

и создаём расписание примерно следующего вида:

Сохраняемся. Проверяем по

что расписание принято.

Это лишь ещё один момент особой админской магии… Надеюсь, что лишних вопросов не должно водникнуть. С дополнительными опциями ssh можно ознакомиться в

По практическому опыту — cron-задания на перезапуск абсолютно недостаточно.

Разве что соединение абсолютно стабильно. В реальной жизни встречается в 0% случаев.

Даже соединённые напрямую кабелем две сетевые карты легко могут потерять n-ное количество пакетов и tcp-соединение «упадёт».

Клиент и сервер будут пребывать в святой уверенности, что всё в порядке, просто вторая сторона ничего не передаёт.

Нужен keepalive.

Примерно так:

Интервал и счётчик — по вкусу.

Добавлять их надо либо в /etc/ssh_config, либо в

/.ssh/config, либо прямо в команде через опцию -o.

В принципе, судя по man ssh_config, первую из опций можно и опустить. но, на всякий случай, пусть будет.

Источник

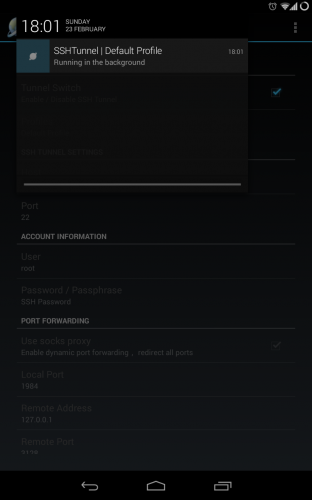

Sshtunnels bz не работает

Для функционирования программы необходимы права root пользователя.

Краткое описание:

Создание SSH-туннелей

Описание:

SSH предоставляет безопасное шифрованное соединение с сервером, которое используется приложением для создания SSH-туннелей. Идея SSH-туннелей в том, что бы безопасно передавать трафик в незащищённой среде (например, мобильные сети или публичные WiFi точки) на доверенный сервер, а с него уже на необходимый интернет-ресурс.

Требуется Android: 2.1

Русский интерфейс: Нет

Лицензия: GPLv3

Скачать: версия: 1.5.6

Сообщение отредактировал gim0 — 29.04.14, 06:34

Инструкции по разным вопросам

Q: Зачем это мне?

A: Мы все пользуемся интернет-ресурсами и постоянно передаём/получаем разного рода конфиденциальную информацию из интернета, но не каждый знает, что не всегда эта информация достаточно защищена от злоумышленников. Дело в том, что чаще всего пароли и прочая информация передаётся в незашифрованном виде. Во время подключения через мобильные сети (например 3G) есть серьёзный потенциальный риск того, что в данный момент злоумышленники перехватывают весь трафик, передающийся по воздуху. В случае же публичных или любых других незнакомых вам WiFi точек, администратор точки может получить доступ к любой незашифрованной информации, которая проходит через эту точку. С помощью данного приложения и SSH технологии, вы можете обезопасить себя от подобных угроз. Более того, с помощью этой технологии вы можете обойти любые фильтры трафика на любом уровне.

Q: В чём преимущество по отношению к VPN-туннелю?

A: В действительности, преимуществ нету, даже наоборот. Если у вас есть возможность использовать VPN, то советую использовать именно его в связи с его универсальностью и поддержкой многими программами по стандарту. Используйте SSH-туннели только если нету других вариантов.

Подробнее про Android и VPN можно узнать тут — Подключение к виртуальным частным сетям (VPN)

Q: Что если у меня нет возможности держать SSH-сервер?

A: В таком случае вы всегда можете арендовать сервер за отдельную плату у любого хостинга, предоставляющего такую возможность.

Q: Туннель создается, но на сайты не зайти. Что делать?

A: Есть вероятность что проблема с соединении с DNS. Попробуйте отключить опцию в приложении «Enable DNS Proxy».

DD-WRT — это свободная продвинутая прошивка для многих беспроводных маршрутизаторов (роутеров). См. Википедию и Официальный сайт. С некоторых пор настройка и запуск SSH-сервера осуществим очень быстро и легко с помощью панели управления.

Преимущество SSH-сервера, работающего на роутере, в том, что роутер, как правило, работает круглосуточно. Таким образом можно в любое время и в любом месте использовать SSH-туннель, без необходимости оставлять включенным ваш ПК или аренды отдельных серверов. Предположим, что на вашем роутере установлена прошивка DD-WRT. Обратите внимание, что все нижеуказанные действия осуществляются только когда вы в данный момент подключены к интернету через ваш роутер.

- Заходим в панель управления. Обычно она находится по адресу http://192.168.1.1/, вводим логин и пароль.

- Первым делом нужно активировать SSHd сервис. Заходим во вкладку Services.

- Находим блок «Secure Shell» и включаем его. Появятся следующие опции:

- Включаем опцию «Password Login»

- В самом низу страницы жмём «Save»

- Далее нам нужно позволить удалённое подключение к SSH. Переходим во вкладку «Administration».

- Находим блок «Remote Access» и включаем опцию «SSH Management» и «Allow Any Remote IP»:

- Порт по стандарту 22, если нет необходимости то оставляем как есть.

- В самом низу страницы нажимаем «Apply Settings».

- Ждём перезагрузки роутера.

Готово! Теперь на вашем роутере работает SSH-сервер, к которому можно в любой момент подключиться и использовать для создания туннеля.

Параметры вашего SSH-сервера:

- IP-адрес: Можно узнать зайдя на сайт WhatIsMyIP.

- Порт: 22 — по стандарту если он не был изменён.

- Логин: тот же логин, который вы использовали для входа в панель управления (по стандарту обычно root).

- Пароль: тот же пароль, который вы использовали для входа в панель управления.

Полезные ссылки:

- SSH-туннель домой без необходимости оставлять включённым домашний ПК

Хотелось бы добавить:

- Инструкция по установке и настройке SSH-сервера в GNU/Linux

- Инструкция по установке и настройке SSH-сервера в Windows

- Инструкция по созданию и использованию OpenSSH ключей

Сообщение отредактировал gim0 — 22.05.16, 12:28

Оно (было) с рекламой? Натравил на него LBE Security сразу как поставил, рекламы ни разу не видел.

Заметил, что с ним инет гораздо отзывчивее работает. Может, какое-то сжатие в туннеле присутствует?

Нет, никогда там нету и небыло реклам. Важно отметить что это свободное программное обеспечение :yes2:

Источник

Sshtunnels bz не работает

Для функционирования программы необходимы права root пользователя.

Краткое описание:

Создание SSH-туннелей

Описание:

SSH предоставляет безопасное шифрованное соединение с сервером, которое используется приложением для создания SSH-туннелей. Идея SSH-туннелей в том, что бы безопасно передавать трафик в незащищённой среде (например, мобильные сети или публичные WiFi точки) на доверенный сервер, а с него уже на необходимый интернет-ресурс.

Требуется Android: 2.1

Русский интерфейс: Нет

Лицензия: GPLv3

Скачать: версия: 1.5.6

Сообщение отредактировал gim0 — 29.04.14, 06:34

Инструкции по разным вопросам

Q: Зачем это мне?

A: Мы все пользуемся интернет-ресурсами и постоянно передаём/получаем разного рода конфиденциальную информацию из интернета, но не каждый знает, что не всегда эта информация достаточно защищена от злоумышленников. Дело в том, что чаще всего пароли и прочая информация передаётся в незашифрованном виде. Во время подключения через мобильные сети (например 3G) есть серьёзный потенциальный риск того, что в данный момент злоумышленники перехватывают весь трафик, передающийся по воздуху. В случае же публичных или любых других незнакомых вам WiFi точек, администратор точки может получить доступ к любой незашифрованной информации, которая проходит через эту точку. С помощью данного приложения и SSH технологии, вы можете обезопасить себя от подобных угроз. Более того, с помощью этой технологии вы можете обойти любые фильтры трафика на любом уровне.

Q: В чём преимущество по отношению к VPN-туннелю?

A: В действительности, преимуществ нету, даже наоборот. Если у вас есть возможность использовать VPN, то советую использовать именно его в связи с его универсальностью и поддержкой многими программами по стандарту. Используйте SSH-туннели только если нету других вариантов.

Подробнее про Android и VPN можно узнать тут — Подключение к виртуальным частным сетям (VPN)

Q: Что если у меня нет возможности держать SSH-сервер?

A: В таком случае вы всегда можете арендовать сервер за отдельную плату у любого хостинга, предоставляющего такую возможность.

Q: Туннель создается, но на сайты не зайти. Что делать?

A: Есть вероятность что проблема с соединении с DNS. Попробуйте отключить опцию в приложении «Enable DNS Proxy».

DD-WRT — это свободная продвинутая прошивка для многих беспроводных маршрутизаторов (роутеров). См. Википедию и Официальный сайт. С некоторых пор настройка и запуск SSH-сервера осуществим очень быстро и легко с помощью панели управления.

Преимущество SSH-сервера, работающего на роутере, в том, что роутер, как правило, работает круглосуточно. Таким образом можно в любое время и в любом месте использовать SSH-туннель, без необходимости оставлять включенным ваш ПК или аренды отдельных серверов. Предположим, что на вашем роутере установлена прошивка DD-WRT. Обратите внимание, что все нижеуказанные действия осуществляются только когда вы в данный момент подключены к интернету через ваш роутер.

- Заходим в панель управления. Обычно она находится по адресу http://192.168.1.1/, вводим логин и пароль.

- Первым делом нужно активировать SSHd сервис. Заходим во вкладку Services.

- Находим блок «Secure Shell» и включаем его. Появятся следующие опции:

- Включаем опцию «Password Login»

- В самом низу страницы жмём «Save»

- Далее нам нужно позволить удалённое подключение к SSH. Переходим во вкладку «Administration».

- Находим блок «Remote Access» и включаем опцию «SSH Management» и «Allow Any Remote IP»:

- Порт по стандарту 22, если нет необходимости то оставляем как есть.

- В самом низу страницы нажимаем «Apply Settings».

- Ждём перезагрузки роутера.

Готово! Теперь на вашем роутере работает SSH-сервер, к которому можно в любой момент подключиться и использовать для создания туннеля.

Параметры вашего SSH-сервера:

- IP-адрес: Можно узнать зайдя на сайт WhatIsMyIP.

- Порт: 22 — по стандарту если он не был изменён.

- Логин: тот же логин, который вы использовали для входа в панель управления (по стандарту обычно root).

- Пароль: тот же пароль, который вы использовали для входа в панель управления.

Полезные ссылки:

- SSH-туннель домой без необходимости оставлять включённым домашний ПК

Хотелось бы добавить:

- Инструкция по установке и настройке SSH-сервера в GNU/Linux

- Инструкция по установке и настройке SSH-сервера в Windows

- Инструкция по созданию и использованию OpenSSH ключей

Сообщение отредактировал gim0 — 22.05.16, 12:28

Оно (было) с рекламой? Натравил на него LBE Security сразу как поставил, рекламы ни разу не видел.

Заметил, что с ним инет гораздо отзывчивее работает. Может, какое-то сжатие в туннеле присутствует?

Нет, никогда там нету и небыло реклам. Важно отметить что это свободное программное обеспечение :yes2:

Источник

Troubleshooting question #81

Comments

stdusr commented Dec 16, 2016

The text was updated successfully, but these errors were encountered:

fernandezcuesta commented Dec 16, 2016 •

Could you please elaborate?

A minimal explanation of what you’re doing, output and the expected outcome would do.

stdusr commented Dec 16, 2016 •

Tried dynamic port forwarding example provided in Usage examples: (login credentials are working)

then tried setting various browsers socks5 proxy to 127.0.0.1:8080 and expected the traffic to be tunneled, but it just doesn’t work. Tested on Win 7, various Linux distros, Python 3.4 & 3.5, various SSH servers, which are surelly tunneling traffic in other software. Am I doing something wrong?

fernandezcuesta commented Dec 16, 2016

Well you’re missing here the fact that a remote port is mapped to a random local one. Please retry after adding local_bind_address=(‘127.0.0.1’, 8080) .

stdusr commented Dec 16, 2016

Yes, tried with both randomly and explicitly assigned local bind addresses, unfortunately just getting:

Is there anything else I can try? As mentioned, tried with multiple SSHs, which surely work in PuTTY, Plink, Bitvise SSH tunnel, etc.

fernandezcuesta commented Dec 21, 2016

You may have a look at the logs with loglevel set to DEBUG

stdusr commented Dec 21, 2016

Hm, debug trace isn’t extremely informative too:

fernandezcuesta commented Dec 21, 2016

Well at least the SSH transport is up, but the tunnel fails to open. I tried the same code snippet as above and I’m having no issues at all. Please doublecheck you don’t have port TCP/8080 in use.

stdusr commented Dec 21, 2016 •

Tried on multiple ports, OS, machines, internet providers, Python versions, SSH logins, Paramiko versions, always getting

Secsh channel 0 open FAILED: : Connect failed

Anyway, many thanks for help!

pahaz commented Jan 15, 2017 •

Please use code with extra logging and past the results if it still actual for you.

stdusr commented Jan 15, 2017

Again, tried on various machines with various logins, which surely work elsewhere

sambanks commented Mar 10, 2017

Same issue for me

wzhan366 commented Mar 20, 2017 •

I also got this issue.

Just an update to this one, I figure out this problem in my case this due to I close the connection within a with statement, I guess this might cause some connection problem. After I deleted the close line, this issue was solved.

Genyco commented Mar 27, 2017

I also got this issue

fernandezcuesta commented Apr 3, 2017

Please refer to Troubleshooting guidelines to help isolating the root cause.

Genyco commented Apr 4, 2017

I finally solved it. a iptables issue, port 3306 not allowed

iptables -A INPUT -i eth0 -p tcp -m tcp —dport 3306 -j ACCEPT

eigen2017 commented Nov 28, 2017

same issue for me:

2017-11-28 19:14:50,523| WAR | MainThrea/0954@sshtunnel | Could not read SSH configuration file:

/.ssh/config

2017-11-28 19:14:50,524| INF | MainThrea/0981@sshtunnel | 0 keys loaded from agent

2017-11-28 19:14:50,524| INF | MainThrea/0901@sshtunnel | Connecting to gateway: 101.37.133.249:24102 as user ‘root’

2017-11-28 19:14:50,525| DEB | MainThrea/0904@sshtunnel | Concurrent connections allowed: True

2017-11-28 19:14:50,525| DEB | MainThrea/1298@sshtunnel | Trying to log in with password: *************

2017-11-28 19:14:50,836| INF | Srv-58439/1318@sshtunnel | Opening tunnel: 127.0.0.1:58439 <> 192.169.3.212:10000

2017-11-28 19:14:51,839| TRA | Thread-3/0344@sshtunnel | #1

eigen2017 commented Nov 28, 2017

@Genyco i followd the command , output changed:

/usr/bin/python2.7 /home/code/PycharmProjects/heart_print_pure_lable/dbwrap.py

2017-11-28 19:18:44,544| WAR | MainThrea/0954@sshtunnel | Could not read SSH configuration file:

/.ssh/config

2017-11-28 19:18:44,556| INF | MainThrea/0981@sshtunnel | 0 keys loaded from agent

2017-11-28 19:18:44,556| INF | MainThrea/0901@sshtunnel | Connecting to gateway: 101.37.133.249:24102 as user ‘root’

2017-11-28 19:18:44,556| DEB | MainThrea/0904@sshtunnel | Concurrent connections allowed: True

2017-11-28 19:18:44,556| DEB | MainThrea/1298@sshtunnel | Trying to log in with password: *************

Traceback (most recent call last):

File «/home/code/PycharmProjects/heart_print_pure_lable/dbwrap.py», line 38, in

a = dbwarap()

File «/home/code/PycharmProjects/heart_print_pure_lable/dbwrap.py», line 26, in init

self.server.start()

File «/usr/lib/python2.7/site-packages/sshtunnel.py», line 1221, in start

self._create_tunnels()

File «/usr/lib/python2.7/site-packages/sshtunnel.py», line 1082, in _create_tunnels

msg = ‘Problem setting SSH Forwarder up: <0>‘.format(e.args[0])

IndexError: tuple index out of range

eigen2017 commented Nov 28, 2017

my fault ! i gave a wrong

remote_bind_address

kamalmeh commented Jul 6, 2018

Same issue for me.

Below are the errors.

2018-07-06 10:26:18,935| WAR | MainThrea/0967@sshtunnel | Could not read SSH configuration file:

/.ssh/config

2018-07-06 10:26:18,936| INF | MainThrea/0993@sshtunnel | 0 keys loaded from agent

2018-07-06 10:26:18,936| INF | MainThrea/1042@sshtunnel | 0 keys loaded from host directory

2018-07-06 10:26:18,936| INF | MainThrea/0914@sshtunnel | Connecting to gateway: 216.104.205.89:22 as user ‘admin’

2018-07-06 10:26:18,936| DEB | MainThrea/0917@sshtunnel | Concurrent connections allowed: True

2018-07-06 10:26:18,936| DEB | MainThrea/1369@sshtunnel | Trying to log in with password: *****

2018-07-06 10:26:23,156| INF | Srv-10000/1389@sshtunnel | Opening tunnel: 127.0.0.1:10000 <> 216.104.205.89:22

10000

2018-07-06 10:26:46,748| TRA | Thread-3/0352@sshtunnel | #1 >> OUT #1 >>

2018-07-06 10:26:46,749| TRA | Thread-3/0324@sshtunnel | >> OUT #2 >>

2018-07-06 10:26:47,133| TRA | Thread-4/0324@sshtunnel |

msramalho commented Dec 30, 2018

Had this issue on Docker and the problem was I wasn’t exposing the port in my docker-compose.yml.

HengyueLi commented Jan 29, 2020 •

The same issue, is there an «offical» solution now?

matteosdocsity commented Jul 28, 2020

Had this issue on Docker and the problem was I wasn’t exposing the port in my docker-compose.yml.

which port to be exposed in docker-compose.yml?

I’m experiencing the same problem and this is the error I receive:

Could not establish connection from (‘127.0.0.1’, 33193) to remote side of the tunnel

dheeman00 commented Aug 13, 2020 •

I am having this same issue. I have installed Mongodb using Docker on Synology DNS and I am trying to run a script from a server and the results will be stored into the disk. But I am unable to establish the connection. Some suggestions will be helpful.

import pymongo

from sshtunnel import SSHTunnelForwarder, create_logger

server = SSHTunnelForwarder(SSHKeys.REMOTE_IP_ADDRESS, ssh_username=SSHKeys.SSH_USERNAME, ssh_password=SSHKeys.SSH_PASSWD, remote_bind_address=(‘64.106.39.192’, 22), local_bind_address=(‘127.0.0.1’, 27017), logger=create_logger(loglevel=1))

server.start()

print(server.local_bind_port)

client = pymongo.MongoClient(‘localhost’, server.local_bind_port)

client.server_info()

2020-08-13 11:13:33,258| WAR | MainThrea/0966@sshtunnel | Could not read SSH configuration file:

/.ssh/config

2020-08-13 11:13:33,258| INF | MainThrea/0992@sshtunnel | 0 keys loaded from agent

2020-08-13 11:13:33,258| INF | MainThrea/1041@sshtunnel | 0 keys loaded from host directory

2020-08-13 11:13:33,259| INF | MainThrea/0913@sshtunnel | Connecting to gateway: 64.106.39.192:22 as user ‘MueenLab’

2020-08-13 11:13:33,259| DEB | MainThrea/0916@sshtunnel | Concurrent connections allowed: True

2020-08-13 11:13:33,259| DEB | MainThrea/1368@sshtunnel | Trying to log in with password: **********

2020-08-13 11:13:33,488| ERR | MainThrea/1147@sshtunnel | Problem setting SSH Forwarder up: Couldn’t open tunnel 127.0.0.1:27017 <> 64.106.39.192:22 might be in use or destination not reachable

KeerthyDev commented Feb 26, 2021

Could anyone help with the below issue?

2021-02-26 00:26:13,932| WARNING | Could not read SSH configuration file:

/.ssh/config

2021-02-26 00:26:13,935| INFO | 0 keys loaded from agent

2021-02-26 00:26:13,991| DEBUG | Private key file (/Users/keerthydevanand/.ssh/id_rsa, ) successfully loaded

2021-02-26 00:26:13,992| INFO | 1 key(s) loaded

2021-02-26 00:26:14,019| DEBUG | Private key file (/Users/keerthydevanand/Downloads/key.txt, ) successfully loaded

2021-02-26 00:26:14,019| INFO | Connecting to gateway: xx.xx.xx.xx:22 as user ‘xxxx’

2021-02-26 00:26:14,020| DEBUG | Concurrent connections allowed: True

2021-02-26 00:26:14,021| DEBUG | Trying to log in with key: b’f75c3c71c6303fd1e9e9efdd435c90ce’

2021-02-26 00:26:14,087| DEBUG | Transport socket info: (, , 0), timeout=0.1

2021-02-26 00:26:14,521| ERROR | Problem setting SSH Forwarder up: Couldn’t open tunnel 127.0.0.1:29221 <> xx.xx.xx.xx:xxxx might be in use or destination not reachable

owenljn commented Jul 20, 2021

It’s still giving me the same issue, is there a solution after 5 years?

You can’t perform that action at this time.

You signed in with another tab or window. Reload to refresh your session. You signed out in another tab or window. Reload to refresh your session.

Источник